أدى العمل عن بُعد إلى جعل الوصول الآمن عن بُعد متطلبًا دائمًا. بينما يُعتبر سطح المكتب البعيد في ويندوز أداة قوية للاتصال بالخوادم ومحطات العمل، فإن استخدامه بدون حماية يعرض شبكتك لهجمات آلية، وسرقة بيانات الاعتماد، والوصول غير المصرح به.

A

VPN لسطح المكتب البعيد

يحل هذه المشكلة من خلال إنشاء نفق مشفر بين جهازك والشبكة البعيدة. يشرح هذا المقال

لماذا يعتبر VPN أمرًا ضروريًا

لأمان سطح المكتب البعيد ويظهر

تكوين خطوة بخطوة

على نظام التشغيل ويندوز وmacOS وLinux. ثم، بالإضافة إلى تكوين VPN لسطح المكتب البعيد، سنهتم بتأمين بيئة RDS الأوسع. يستهدف المهاجمون بشكل متزايد نقاط نهاية RDP المكشوفة، وكلمات المرور الضعيفة، والخوادم غير المراقبة. لذلك، بعد وصف إعدادات VPN المختلفة، سنختتم بالحديث عن سبب دمج VPN مع مجموعة أدوات بنية تحتية لسطح المكتب البعيد المعززة مثل RDS Tools لإنشاء استراتيجية كاملة وقوية ومرنة.

لماذا تستخدم VPN لسطح المكتب البعيد؟

تشغيل RDP مباشرة عبر الإنترنت (خاصة على المنفذ الافتراضي 3389) أصبح نقطة دخول شائعة لبرامج الروبوت وحملات الفدية. الحل ليس في إخفاء المنفذ، ولكن في تقييد الوصول إلى RDP للمستخدمين المعتمدين.

شبكة خاصة افتراضية

مستخدمي (VPN).

تضيف شبكة افتراضية خاصة ثلاث طبقات من الحماية:

1. حركة المرور المشفرة

كل ضغطة مفتاح، جلسة، أو نقل ملف مشفرة من النهاية إلى النهاية. حتى إذا اعترض شخص ما حركة المرور، فإنه يفتقر إلى المفتاح لفك تشفيرها.

2. عدم تعرض المنفذ العام

RDP يبقى داخل الشبكة الخاصة. المهاجمون الذين يقومون بفحص الإنترنت لا يرونه أبداً.

3. ضوابط الهوية

تضيف مصادقة VPN طبقة إضافية فوق بيانات اعتماد Windows، وغالبًا ما تتضمن MFA.

كيف يعمل VPN؟

لذا، بدلاً من تعريض منفذ بروتوكول سطح المكتب البعيد (RDP) للإنترنت، يقوم المستخدمون بالمصادقة على الشبكة الافتراضية الخاصة (VPN)، والحصول على عنوان IP لشبكة محلية ثم الوصول إلى الجهاز البعيد كما لو كانوا موجودين فعليًا في الموقع.

مفككًا، المفهوم بسيط:

-

يتصل المستخدم البعيد بخادم VPN في شبكة المكتب.

-

تقوم الشبكة الافتراضية الخاصة بتعيين عنوان IP خاص.

-

يفتح المستخدم Remote Desktop ويتصل بالخادم باستخدام عنوان IP الخاص.

-

تنتقل جميع البيانات عبر نفق VPN الآمن.

يدعم هذا النهج سياسات الأمان للشركات الصغيرة والمتوسطة والمنظمات الأكبر على حد سواء، ولكن تغطي شبكة VPN بمفردها بعض الأسس فقط. لتأمين اتصالات واسعة النطاق في البنية التحتية، توفر RDS TOOLS العناصر الأساسية الضرورية.

لماذا أحتاج إلى أكثر من VPN؟

اعتمادًا على الاستخدامات، فإن استخدام VPN وحده ليس كافيًا لتأمين أجهزة الكمبيوتر المكتبية عن بُعد على الرغم من أنه طبقة قوية من الحماية. في الواقع، إنه لا يؤمن بنية Remote Desktop التحتية نفسها. لماذا تعتمد العديد من المنظمات على VPN، مع افتراض أن بيئتها محمية بالكامل، ومع ذلك تستمر الهجمات الإلكترونية التي تستهدف RDP في الارتفاع؟ لأن VPN تحمي الاتصال فقط، وليس ما يحدث قبل أو بعد تسجيل دخول المستخدمين.

إليك القيود الرئيسية للاعتماد فقط على VPN:

1. الشبكة الافتراضية الخاصة لا توقف محاولات تسجيل الدخول غير المصرح بها

حتى داخل شبكة VPN، يمكن أن تحاول الأجهزة الخبيثة أو المصابة تنفيذ هجمات القوة الغاشمة على بيانات اعتماد RDP. دون وجود ضوابط إضافية، لا شيء يمنع محاولات تسجيل الدخول المتكررة أو الوصول غير المصرح به من المستخدمين المخترقين. هذه هي الفجوة الأولى التي يتم سدها بواسطة RDS Advanced Security.

2. الشبكة الافتراضية الخاصة لا تتحكم في أذونات المستخدمين

تمنح شبكة افتراضية خاصة (VPN) الوصول إلى الشبكة

لا، ليس

الوصول القائم على الدور

.

من يمكنه الاتصال؟ من أي IP؟ متى؟ من أي جهاز؟ إلى أي خادم؟ لاستخدام أي أدوات؟

لا تجيب شبكة VPN على هذه الأسئلة. هل تستخدم Azure؟ مايكروسوفت RDS؟ في كل الأحوال، تغطي RDS Advanced Security عناوين IP وتتعلم عاداتك من أجل اكتشاف السلوك غير المعتاد وإحباط الهجمات المحتملة بشكل أسرع.

3. لا يمكن لشبكة VPN مراقبة أداء الخادم أو نشاط المستخدم

VPNs ليست مصممة لـ:

-

تتبع سلوك المستخدم

-

الكشف عن أنماط الجلسات غير العادية

-

مراقبة استخدام وحدة المعالجة المركزية / الذاكرة العشوائية

-

إرسال تنبيهات عند تدهور الخوادم

لذا تعاني المؤسسات من مشاكل في الأداء حتى عندما يعمل VPN بشكل مثالي. لقد حرصنا على أن تتولى RDS Tools هذه الأمور من خلال RDS Server Monitoring و RDS Advanced Security.

4. لا يمكن لشبكة VPN تقديم دعم فني عن بُعد

عندما يواجه المستخدمون مشكلات، خاصة في المنزل، لا يزال يتعين على وكلاء تكنولوجيا المعلومات:

-

عرض شاشتهم

-

استكشاف الأخطاء وإصلاحها في التطبيقات

-

قدم المساعدة في الوقت الحقيقي

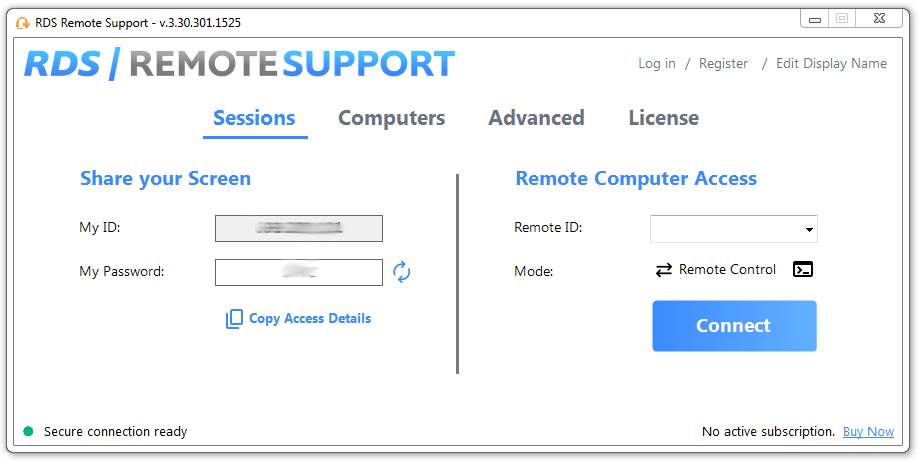

تقوم VPN بتوفير هذه الأدوات، بينما يوفر RDS Remote Support ذلك.

5. الشبكة الافتراضية الخاصة لا تمنع تسرب البيانات

بمجرد اتصال المستخدم، يمكن نسخ البيانات أو نقلها أو إساءة استخدامها.

ميزات مثل:

-

تقييد الحافظة

-

تحكم في الوصول إلى الملفات

-

تصفية الأجهزة

-

الوصول المحدود بالوقت

لا تعتبر جزءًا من حلول VPN التقليدية.

6. يوفر VPN التشفير، ولكن لا يوفر الحوكمة

الأمان اليوم لا يتعلق فقط بالتشفير:

-

السياسات

-

تدقيق

-

الامتثال

-

الوصول المتحكم

-

المسؤولية

تدخل جميعها في اللعب. لم يتم تصميم الشبكات الخاصة الافتراضية (VPNs) لتغطية هذه المجالات، في حين أن RDS-Tools يوفر لك الأساسيات التي تحتاجها، وأكثر.

ماذا يعني هذا لبيئة سطح المكتب البعيد لديك؟

باختصار، تحمي VPN

الطريق

إلى خادم RDS الخاص بك و

RDS-Tools يحمي

الخادم

,

المستخدمون

و

البيانات

.

معًا، يشكلون نظام أمان متكامل.

ماذا تحتاج قبل أن تبدأ؟

أولاً، بعض المتطلبات والفحوصات. قبل تكوين نظامك، تأكد من:

-

لديك وصول إلى خادم VPN (OpenVPN، WireGuard، IPSec، بوابة SSL VPN، إلخ)

-

تم تمكين سطح المكتب البعيد على الكمبيوتر البعيد

-

أنت تعرف عنوان IP الداخلي أو اسم المضيف للنظام المستهدف

-

تسمح قواعد جدار الحماية بالوصول عبر RDP

داخل

شبكة VPN

-

تتضمن بيانات اعتمادك تفاصيل تسجيل الدخول إلى VPN

بمجرد تأكيد هذه الأمور، يمكنك تكوين نظام التشغيل الخاص بك.

تعليمات الإعداد حسب نظام التشغيل:

فيما يلي الخطوات للاتصال بشبكة VPN واستخدام Remote Desktop بأمان.

تكوين VPN لسطح المكتب البعيد على ويندوز

تتضمن ويندوز عميل VPN أصلي يدعم PPTP وL2TP/IPSec وSSTP وIKEv2. بالنسبة للتطبيقات الحديثة، يُوصى باستخدام SSTP أو IKEv2.

الخطوة 1:

فتح إعدادات VPN

-

اذهب إلى

ابدأ > الإعدادات

-

اختر

الشبكة والإنترنت

-

انقر

VPN

-

انقر

إضافة اتصال VPN

الخطوة 2: إضافة ملف تعريف VPN

-

مزود VPN:

ويندوز (مضمن)

-

اسم الاتصال: اختر أي اسم

-

اسم/عنوان الخادم: أدخل عنوان خادم VPN الخاص بك

-

نوع VPN: اختر البروتوكول (SSTP أو IKEv2 موصى به)

-

معلومات تسجيل الدخول: اسم المستخدم/كلمة المرور أو الشهادة

احفظ التكوين.

الخطوة 3: الاتصال بشبكة VPN

-

انقر على ملف تعريف VPN

-

اختر

Connect

Conectar

-

انتظر تأكيد الاتصال

الخطوة 4: بدء الوصول عن بُعد

-

فتح

اتصال سطح المكتب عن بعد

-

أدخل الـ

عنوان IP الداخلي

لآلة المستهدفة

-

انقر

Connect

Conectar

إذا كانت خدمة VPN تعمل بشكل صحيح، يجب عليك الاتصال على الفور دون تعريض منفذ RDP.

تكوين VPN لسطح المكتب البعيد على macOS

لا يتضمن macOS خادم سطح المكتب البعيد، ولكنه يتصل بشكل مثالي بـ RDP المعتمد على Windows باستخدام عميل Microsoft Remote Desktop.

الخطوة 1: تثبيت عميل VPN

إذا لم يكن لديك أي منها، فإليك بعض عمليات النشر المعتمدة على OpenVPN التي يمكنك استخدامها:

-

تونل بليك

مجاني

-

لزوجة

مدفوع

-

أو تطبيق WireGuard لنظام macOS

قم بتثبيت العميل واستيراد ملف التكوين .ovpn أو .conf المقدم من قبل مسؤول الشبكة لديك.

الخطوة 2: الاتصال بشبكة VPN

-

قم بتشغيل تطبيق VPN

-

اختر ملفك الشخصي

-

انقر

Connect

Conectar

تحقق من أنك تتلقى a

عنوان الشبكة الخاصة

.

الخطوة 3: تثبيت Microsoft Remote Desktop

-

افتح متجر تطبيقات ماك

-

ابحث عن

Microsoft Remote Desktop

-

قم بتثبيت وتشغيل التطبيق

الخطوة 4: إضافة إدخال جديد لسطح المكتب البعيد

-

انقر

إضافة جهاز كمبيوتر

-

أدخل عنوان IP الداخلي أو اسم المضيف

-

احفظ واتصل

تعمل جلسة RDP الآن داخل نفق VPN.

تكوين VPN لسطح المكتب البعيد على لينكس

لدى مستخدمي لينكس أدوات مفتوحة المصدر قوية لكل من اتصالات VPN و RDP.

الخطوة 1: تثبيت عميل VPN

تدعم معظم التوزيعات:

-

مكون إضافي OpenVPN لـ NetworkManager

-

مكون إضافي لـ WireGuard من NetworkManager

-

أدوات سطر أوامر WireGuard

استخدم مدير الحزم الخاص بك:

sudo apt install network-manager-openvpn

أو لـ WireGuard:

سودو أبت تثبيت وايرغارد

استيراد ملفات التكوين أو إنشاء ملف تعريف VPN جديد في NetworkManager.

الخطوة 2: الاتصال بشبكة VPN

-

فتح

الإعدادات > الشبكة

-

اختر اتصال VPN

-

انقر

Connect

Conectar

أكد أنك تتلقى عنوان IP خاص.

الخطوة 3: تثبيت عميل RDP

تشمل الخيارات الشائعة:

قم بتثبيت ريمينا:

sudo apt install remmina

الخطوة 4: بدء جلسة سطح المكتب البعيد

-

فتح ريمينا

-

اختر

RDP

-

أدخل عنوان IP الداخلي أو اسم المضيف

-

Connect

Conectar

جلسة RDP الخاصة بك مؤمنة الآن من خلال شبكة VPN.

كيف ستعزز بيئة RDS الخاصة بك باستخدام RDS TOOLS؟

بينما يقوم VPN بتأمين النفق بين المستخدم وشبكتك، يجب أيضًا حماية بنية سطح المكتب البعيد نفسها. تقدم RDS Tools أداة

مجموعة أدوات البرمجيات

مصمم لتعزيز أمان خوادمك، ومراقبة نشاط النظام، وتبسيط المساعدة عن بُعد بشكل آمن.

RDS Advanced Security: تعزيز بيئة RDP الخاصة بك

تقدم RDS Advanced Security طبقات متعددة من الحماية في الوقت الحقيقي لخوادم RDS، مما يضمن أن المستخدمين الشرعيين فقط هم من يحصلون على الوصول. يساعد في القضاء على أكثر طرق الهجوم شيوعًا التي تستهدف RDP:

-

الدفاع عن الهجوم بالقوة الغاشمة

مع حظر IP تلقائي

-

قواعد الوصول المعتمدة على الوقت

لتقييد تسجيل الدخول بساعات العمل

-

تصفية المستخدمين والأجهزة

للتحكم في من يمكنه الاتصال، ومن أين

-

قيود الوصول إلى الحافظة والملفات

لمنع تسرب البيانات

-

حماية منفذ RDP

الذي يخفي خادمك عن عمليات الفحص على الإنترنت

عند دمجه مع VPN، يوفر RDS Advanced Security تغطية كاملة ويخلق نموذج وصول مدفوع بالسياسات ومتحكم فيه بالكامل.

RDS Server Monitoring: رؤية كاملة عبر خوادمك

تتطلب بنية تحتية آمنة لسطح المكتب البعيد أيضًا رؤية لصحة النظام ونشاط المستخدم.

يوفر RDS Server Monitoring:

-

لوحات المعلومات في الوقت الحقيقي

عرض استخدام وحدة المعالجة المركزية وذاكرة الوصول العشوائي والقرص والشبكة

-

تحليلات جلسة المستخدم

لكشف السلوك غير الطبيعي

-

تنبيهات وإشعارات

لأداء متدهور أو تهديدات

-

التقارير التاريخية

للتخطيط السعوي والامتثال

عندما تزداد اتصالات VPN بسبب العمل عن بُعد، يضمن Server Monitoring أن تظل بنيتك التحتية مستقرة وأداءها جيدًا وقابلة للتنبؤ.

RDS Remote Support: مساعدة آمنة للمستخدمين المحليين والبعيدين

بجانب حماية جانب الخادم، تحتاج فرق تكنولوجيا المعلومات إلى وسيلة آمنة لمساعدة المستخدمين أينما كانوا.

تقدم RDS Remote Support:

-

جلسات التحكم عن بُعد المشفرة

-

موافقة المستخدم والوصول القائم على الدور

-

إدارة عبر الأنظمة الأساسية

(ويندوز، macOS، أندرويد)

-

تسجيل الجلسة

لأغراض التدقيق والامتثال

تتكامل هذه الأداة بسلاسة مع نهج قائم على VPN للحفاظ على تفاعلات الدعم الخاضعة للرقابة والتدقيق بشكل صارم.

كيف عن استخدام RDS Tools Remote Support للتحكم عبر الأنظمة في أجهزة Windows وmacOS وAndroid؟

الدعم عن بُعد اليوم يتجاوز أجهزة ويندوز. الفرق الهجينة غالبًا ما تخلط بين ويندوز

أجهزة الكمبيوتر المكتبية وأجهزة الماك والأجهزة المحمولة

RDS Tools Remote Support يتيح للفنيين الاتصال بأمان والتحكم في الأجهزة عبر منصات متعددة، كل ذلك من خلال بنية مشفرة تعتمد على الأذونات.

التحكم في أجهزة ويندوز

RDS Remote Support يوفر التحكم الكامل عن بُعد في أجهزة الكمبيوتر والخوادم التي تعمل بنظام Windows:

-

نقل الملفات لاستكشاف الأخطاء وإصلاحها

-

دعم العديد من الشاشات

-

رفع الجلسة للمهام الإدارية

-

ميزات الدردشة الفورية والمساعدة

هذا مثالي لدعم الموظفين الذين يتصلون عبر VPN وRDS.

التحكم في أجهزة macOS

تزداد أجهزة Mac شيوعًا في البيئات المؤسسية. يتيح RDS Remote Support لفرق تكنولوجيا المعلومات:

-

شاشات macOS الظلية

-

إرشاد المستخدمين خلال خطوات التكوين

-

توفير الدعم عن بُعد دون الحاجة إلى الوصول إلى الشبكة المحلية

يمكن لمستخدمي VPN الحصول على الدعم حتى من المنزل أو مواقع السفر.

دعم أجهزة أندرويد

للعاملين في الميدان أو العمالة المتنقلة، فإن دعم أندرويد أمر أساسي. يتضمن RDS Remote Support:

-

عرض أو تحكم عن بُعد آمن (اعتمادًا على قدرات الجهاز)

-

القدرة على استكشاف الأخطاء وإصلاحها في تطبيقات الأعمال في الوقت الفعلي

-

عميل خفيف لنشر سهل

طالما أن الجهاز يمكنه إنشاء اتصال بالإنترنت أو VPN، يمكن لتكنولوجيا المعلومات تقديم دعم سريع وآمن.

ما هي المشكلات الشائعة التي قد تحتاج إلى استكشافها؟

حتى مع التكوين الصحيح، يمكن أن تظهر بعض المشاكل الشائعة. إليك ثلاثة أمثلة رئيسية:

حل DNS

إذا لم تتمكن من حل أسماء المضيفين الداخلية، جرب:

-

استخدام عنوان IP الداخلي مباشرة

-

إضافة إعدادات DNS في ملف تعريف VPN

التوجيه المحلي

إذا لم يكن VPN يوجه حركة المرور الداخلية، فقد يحتاج الخادم إلى:

-

دفع تكوينات المسار

-

تصحيح قناع الشبكة الفرعية

جدران الحماية

يجب أن تسمح جدران الحماية لكل من العميل والخادم بـ RDP عبر VPN، وليس عبر الإنترنت.

ما هي أفضل الممارسات لنشر آمن؟

لحماية بيئة سطح المكتب البعيد الخاصة بك:

-

لا تعرض المنفذ 3389 للإنترنت

-

استخدم كلمات مرور قوية + المصادقة متعددة العوامل

-

ابقَ على تحديث برامج نظام التشغيل وVPN

-

استخدم بروتوكولات VPN الحديثة (WireGuard، IKEv2، OpenVPN)

-

حدد وصول المستخدم باستخدام سياسات الشبكة

-

راقب السجلات لسلوك غير عادي

اتباع هذه الممارسات يقلل بشكل كبير من مخاطر الهجمات ويحسن الموثوقية على المدى الطويل.

لماذا تعتبر RDS-Tools الرفيق المثالي لشبكتك الافتراضية الخاصة؟

إذا كنت تستخدم بالفعل VPN لسطح المكتب البعيد، فإن RDS-Tools تعزز من أمانك واستقرارك وقدرات الدعم لديك. تم تصميم المجموعة خصيصًا لبيئات RDS، حيث تحل التحديات الدقيقة التي لا تعالجها VPNs.

إليك المزايا الأساسية لاستخدام RDS Tools:

1. طبقة أمان كاملة فوق تشفير VPN

RDS Advanced Security يضيف حماية قوية:

-

الدفاع عن الهجوم بالقوة الغاشمة

-

قيود IP والأجهزة

-

التحكم في الوصول القائم على الوقت

-

إدارة حقوق المستخدم

-

إخفاء المنفذ

-

قيود نسخ البيانات

يصبح خادم RDP الخاص بك غير مرئي للمهاجمين، حتى لأولئك الموجودين بالفعل داخل الشبكة.

2. مراقبة صحة الخادم في الوقت الحقيقي

مراقبة خادم RDS

يمنحك الرؤية التي تفتقر إليها الشبكات الافتراضية الخاصة:

-

تتبع استخدام الموارد لكل مستخدم أو تطبيق

-

اكتشف الاختناقات قبل أن تسبب توقف الخدمة

-

تلقى التنبيهات على الفور عند تغيير الأداء

-

تخطيط السعة باستخدام البيانات التاريخية

هذا يضمن أن بنية RDS الخاصة بك يمكن أن تدعم المستخدمين عن بُعد بشكل موثوق.

3. مساعدة عن بُعد آمنة تتجاوز ويندوز

RDS Remote Support يوسع قدرات الدعم عن بُعد إلى:

هذا يعني أن فريق تكنولوجيا المعلومات الخاص بك يمكنه دعم كل جهاز موظف، حتى خارج الشبكة المؤسسية، ودون الحاجة إلى تكوين معقد.

4. تحسين حوكمة الوصول والامتثال

نادرًا ما تقدم حلول VPN:

-

تسجيل الجلسة

-

سجلات تدقيق مفصلة

-

نماذج الأذونات الدقيقة

-

قيود أو فلاتر لكل مستخدم

يغلق برنامج RDS-Tools هذه الفجوات ويدعم متطلبات الامتثال (GDPR، ISO، SOC2، إلخ).

5. مُحسَّن للشركات الصغيرة إلى المتوسطة

على عكس حزم المؤسسات أو الإضافات المعقدة لبوابات RDP، RDS-Tools:

-

يتم التثبيت بسرعة

-

يتطلب تكوينًا بسيطًا

-

من السهل على المسؤولين الإدارة

-

تتوسع ببساطة مع تزايد الاحتياجات

-

تناسب الميزانيات الواقعية

يوفر إعدادات متقدمة لأي حجم من الأعمال دون تعقيد "المؤسسة".

6. يعمل مع أي مزود VPN أو بروتوكول

سواء كنت تستخدم:

-

OpenVPN

-

WireGuard

-

IPsec

-

VPN SSL

-

VPN المعتمد على الموجه

-

خدمات VPN السحابية

RDS-Tools متوافق تمامًا ويضيف قيمة بغض النظر عن تقنية VPN الأساسية.

لماذا الانتظار؟ مجموعة وصول عن بُعد ميسورة التكلفة، أقوى، أكثر أمانًا، وأكثر قابلية للإدارة

من خلال دمج تشفير VPN مع قدرات الأمن السيبراني والمراقبة والدعم عن بُعد من RDS-Tools، تحصل المؤسسات على بنية تحتية لسطح المكتب عن بُعد تكون:

-

آمن

نهاية إلى نهاية

-

مراقب

و مستقر

-

قابل للتدقيق

للامتثال

-

مرن

لبيئات الأجهزة المختلطة

-

سهل الاستخدام

لكلا من فرق تكنولوجيا المعلومات والموظفين

هذه هي أساس مكان العمل عن بُعد الحديث والمرن.

أفكار ختامية نهائية

VPN لسطح المكتب البعيد هو الطريقة الأكثر أمانًا للاتصال بالآلات البعيدة، سواء كنت تدير الخوادم، أو تصل إلى موارد المكتب من المنزل، أو تدعم قوة العمل الهجينة. مع وجود VPN، تعمل جلسات RDP الخاصة بك داخل بيئة شبكة محمية وتكون محمية من الهجمات التي تستهدف نقاط نهاية RDP المكشوفة.

لقد تناول هذا الدليل إعداد VPN لنظامي Windows وmacOS وLinux وتجاوز ذلك إلى حل مرن ومتعدد المنصات مناسب لكل من الشركات الصغيرة والمنظمات الكبيرة.

اجمع بين VPN وبيئة سطح المكتب البعيدة المحصنة لتقديم أكثر استراتيجيات الوصول عن بُعد أمانًا وموثوقية المتاحة اليوم. بينما تحمي VPN حركة المرور، فإن RDS Tools تحمي البنية التحتية نفسها. تتحكم الأدوات في من يمكنه الاتصال، وتراقب نشاط النظام، وتمكّن الدعم عن بُعد الآمن عبر جميع المنصات.

مع

RDS الأمان المتقدم

,

مراقبة خادم RDS

و

RDS دعم عن بُعد

يمكن للشركات بناء نظام بيئي للوصول عن بُعد متوافق تمامًا وقابل للتوسع ومرن. سواء كان فريقك يعمل في الموقع أو عن بُعد أو في وضع هجين، فإن هذا النهج الأمني المتعدد الطبقات يضمن أن تظل كل اتصال بسطح المكتب عن بُعد سريعًا وآمنًا وسهل الإدارة.

تجربة مجانية لدعم RDS عن بُعد

خدمة المساعدة عن بُعد الحضورية وغير الحضورية بتكلفة مناسبة من/إلى أجهزة الحاسوب التي تعمل بنظام macOS وWindows.

)

)

)

)

)