Identifiera avvikelser med användarbeteendeanalys (UBA)

Förbättrad upptäckte av säkerhetshot genom UBA:

Användarbeteendeanalys (UBA) fungerar som ett sofistikerat verktyg inom Remote Desktop Services (RDS) för att förbättra säkerheten genom att övervaka och analysera användaraktiviteter. Genom att etablera en baslinje för normalt användarbeteende kan UBA-system effektivt identifiera avvikelser som kan indikera potentiella säkerhetsöverträdelser. Denna process involverar flera viktiga detektionsförmågor:

1.

Ovanliga filåtkomstmönster:

UBA-system spårar och analyserar mönster av filåtkomst över nätverket. All åtkomst som avviker avsevärt från etablerade mönster—som att få åtkomst till ovanligt stora datamängder eller försöka nå begränsade områden—kan utlösa varningar. Detta är särskilt användbart för att identifiera potentiella försök till dataexfiltrering eller obehörig åtkomst till information.

2.

Inloggningsförsök från oväntade platser:

Geolokalisering gör det möjligt för UBA att identifiera inloggningsförsök från platser som inte stämmer överens med användarens normala mönster. Till exempel kan ett inloggningsförsök från ett utländskt land strax efter en inhemsk inloggning indikera ett komprometterat konto.

3.

Oregelbundna åtkomsttider:

Övervakning av tider när användare får tillgång till systemet kan också avslöja avvikelser. Åtkomstförsök vid ovanliga tider, som sent på natten eller under tider när användaren är känd för att vara borta, kan flaggas för vidare utredning.

Ett viktigt verktyg för att skydda fjärrskrivbord från hacking

Dessa funktioner gör UBA till en viktig komponent i cybersäkerhetsverktyget för RDS-administratörer, vilket ger ett avancerat säkerhetslager som hjälper till att förhindra obehörig åtkomst. Genom att fokusera på beteendemönster upptäcker UBA inte bara potentiella hot utan hjälper också till att snabbt mildra dem innan de kan orsaka betydande skador.

Hur man skyddar fjärrskrivbord från hackning med avancerad säkerhet och UBA

RDS Advanced Security är en

omfattande cybersäkerhetsverktygslåda

utformad för att säkra företagsservrar och infrastruktur för distansarbete. Den inkluderar funktioner som ransomware-skydd, försvar mot brute-force-attacker, begränsningar för dagar och tider, användar- och gruppbehörigheter, automatiserad frånkoppling och meddelanden. Det finns dock ingen specifik funktion för användarbeteendeanalys (UBA) integrerad i RDS-Tools Advanced Security.

UBA involverar vanligtvis övervakning och analys av användarbeteendemönster för att upptäcka avvikelser eller potentiella säkerhetshot. Medan RDS Advanced Security inkluderar beteendeanalys som en del av sin ransomware-skydd, är detta specifikt för att upptäcka ransomware-aktiviteter snarare än ett bredare UBA-system.

När det gäller jämförelse eller överlappning:

-

RDS Advanced Security fokuserar på att erbjuda ett brett utbud av säkerhetsfunktioner för att skydda servrar och fjärråtkomstmiljöer.

-

UBA, å andra sidan, är ett specialiserat verktyg för att analysera användarbeteende för att identifiera potentiella hot eller ovanliga aktiviteter.

Om du letar efter UBA-liknande funktionalitet inom RDS-Tools Advanced Security kan den beteendeanalys som används för ransomware-detektering vara den närmaste funktionen. Men för ett fullständigt UBA-system är det mer troligt att du föredrar att integrera en separat, dedikerad lösning.

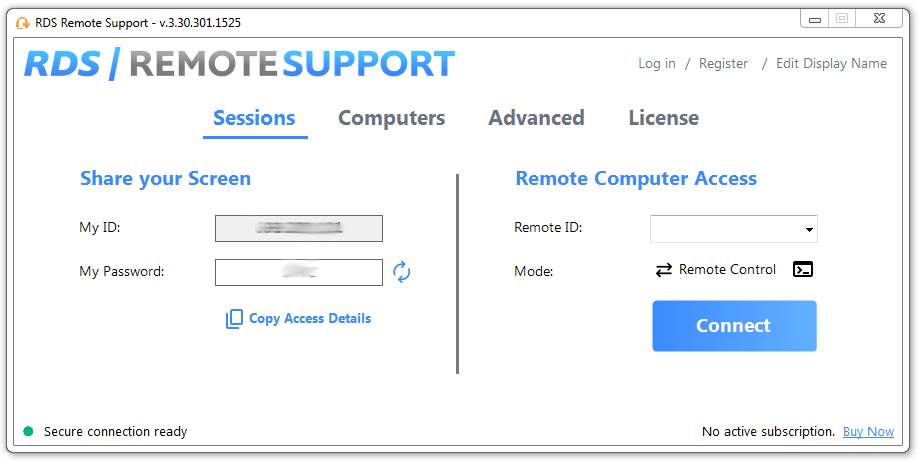

Kombinerat ger RDS-Tools och UBA ett kraftfullt skydd eftersom RDS Remote Support dessutom möjliggör mångsidig plattformsoberoende fjärrkontroll över din infrastruktur.

Sömlös integration av användarbeteendeanalys med RDS Tools

Optimera RDS-säkerhet genom strategisk UBA-implementering för att skydda Remote Desktop från hacking:

Att integrera användarbeteendeanalys (UBA) i befintliga fjärrskrivbordstjänster (RDS) miljöer är ett strategiskt drag för att förbättra säkerhetsövervakning och hotdetektering. Denna process involverar flera avgörande steg, anpassade för att säkerställa att UBA-verktyg sömlöst integreras i din RDS-ramverk precis som RDS-Tools.

Denna tidigare artikel

kan ge dig mer exakt RDS-relaterad optimering.

Här är några markörer för att optimera både datainsamling och analys med ett kombinerat skydd av RDS-Tools och UBA:

-

Systembedömning och UBA-kompatibilitetskontroll:

Börja med att bedöma den nuvarande RDS-installationen för att avgöra kompatibiliteten av dina UBA-verktyg med din befintliga infrastruktur och med RDS Advanced Security. Detta innebär att granska server specifikationer, nätverkskonfigurationer och befintliga säkerhetsprotokoll för att säkerställa att din valda UBA-programvara kan integreras utan att störa pågående verksamhet.

-

UBA Programvaruinstallation och konfiguration:

Installera UBA-programvaran enligt tillverkarens riktlinjer för att säkerställa att den är korrekt installerad. Konfigurationen inkluderar att ställa in parametrar för datainsamling i linje med dina specifika säkerhetsbehov. Dessa kan inkludera känslighetsnivåer för anomalidetektering och specifika användaraktiviteter att övervaka.

-

Datainsamlingsoptimering:

Finjustera datainsamlingsprocessen för att fokusera på relevanta säkerhetsdatapunkter. Detta inkluderar användarinloggningsuppgifter, filåtkomstloggar och mönster för applikationsanvändning. Att säkerställa insamlingen av relevant data är avgörande för den effektiva analysen av användarbeteende som UBA tillhandahåller.

-

Kontinuerlig systemövervakning och justering:

När UBA är integrerat hjälper kontinuerlig övervakning till att finjustera systemet. Detta innebär att justera detektionsalgoritmer och responsstrategier baserat på den analys som mottagits från UBA-systemet, vilket förbättrar den övergripande effektiviteten i din RDS-säkerhetsram. RDS Server Monitoring kan lägga till denna övervakningspanel och komplettera din medvetenhet om både din RDS-infrastruktur och ditt nätverk.

Genom att följa dessa steg kan RDS-administratörer säkerställa att inte bara RDS-Tools Advanced Security UBA-verktyg effektivt integreras i deras säkerhetsarsenal, vilket ger en ännu mer robust försvarsmekanism mot potentiella cyberhot. Denna strategiska integration stärker inte bara säkerheten utan utnyttjar också den avancerade analysen av UBA och Advanced Security för att upprätthålla en säker och effektiv RDS-miljö.

RDS Remote Support gratis provversion

Kostnadseffektiv bemannad och obemannad fjärrhjälp till/från macOS och Windows-datorer.

Framgångsrik implementering: Effekten av UBA inom cybersäkerhet

Användarbeteendeanalys (UBA) har visat sig vara ett effektivt verktyg för att förbättra säkerheten inom olika branscher genom att identifiera avvikelser som kan indikera cybersäkerhetshot. Här låter vi oss fördjupa oss i flera konkreta tillämpningar där UBA framgångsrikt har minskat potentiella säkerhetsöverträdelser.

Företag som Adobe, finansserviceföretag och andra branscher har använt UBA för att stärka sina cybersäkerhetsåtgärder. Här skyddar det mot insiderhot och ovanliga användaraktiviteter på sina digitala plattformar, det förebygger bedrägliga aktiviteter genom att granska transaktionsmönster och användarbeteenden eller så deltar det i andra identifierings- och åtgärdsuppgifter. I vilket fall som helst visar UBA sig vara ett centralt stöd för cybersäkerhet och distansarbetskontexter genom att förbättra incidentrespons.

I takt med att cyberhoten fortsätter att utvecklas är ett tydligt behov att en djupare insikt i användarbeteende är avgörande för pågående säkerhetshantering och riskbedömning och därmed motståndskraft mot cyberhot.

Bästa praxis för UBA-implementering: Förbättra cybersäkerhetens effektivitet

Optimera UBA-distribution:

Användarbeteendeanalys (UBA) är ett kraftfullt verktyg i arsenalen mot cyberhot, men dess effektivitet beror på korrekt implementering och hantering. I detta avsnitt kommer vi att diskutera de bästa metoderna som är avgörande för att utnyttja UBAs fulla potential för att säkra Remote Desktop Services (RDS).

Kontinuerlig övervakning och realtidsanalys:

En av hörnstenarna i effektiv implementering av UBA är införandet av kontinuerliga övervakningssystem. Denna praxis säkerställer att alla användaraktiviteter kontinuerligt observeras, med data som analyseras i realtid. Kontinuerlig övervakning hjälper till att snabbt upptäcka avvikelser från normalt beteende, vilket är avgörande för tidig upptäckte av potentiella säkerhetsincidenter.

Regelbundna uppdateringar av beteendealgoritmer:

Cyberhot utvecklas ständigt, vilket kräver regelbundna uppdateringar av UBA-algoritmer. Genom att rutinmässigt förfina dessa algoritmer kan organisationer upprätthålla en hög detektionsnoggrannhet. Att uppdatera dessa system innebär att integrera den senaste hotinformationen och anpassa sig till nya beteendemönster som kan indikera säkerhetsrisker.

Utbildning för säkerhetsteam:

Att säkerställa att säkerhetsteam är välutbildade i att tolka UBA-data är avgörande. Omfattande utbildning bör inkludera förståelse för nyanserna i beteendemönster och betydelsen av olika typer av avvikelser. Denna kunskap är avgörande för att effektivt bedöma hot och bestämma lämpliga svar utan att överreagera på falska positiva.

Utveckling av en robust UBA-ramverk:

För att maximera fördelarna med UBA bör organisationer utveckla en robust ram som integrerar UBA-verktyg med befintliga säkerhetssystem. Denna integration möjliggör en enhetlig säkerhetsställning som utnyttjar både traditionella säkerhetsåtgärder och avancerad analys som erbjuds av UBA.

Genom att följa dessa bästa metoder kan organisationer förbättra sina säkerhetsåtgärder med UBA, vilket gör det till ett formidabelt verktyg mot cyberhot. Korrekt implementering och kontinuerlig hantering av UBA-verktyg är avgörande för att upprätthålla ett effektivt försvar mot potentiella säkerhetsintrång, vilket säkerställer att fjärrskrivbordsmiljöer är väl skyddade.

Slutsats: Stärka din RDS-säkerhet mot hacking

När vi har utforskat detta guide erbjuder User Behavior Analytics en dynamisk metod för

säkerställa RDS och användarsessioner

från hacking genom att ge detaljerad insikt i användaraktiviteter och beteenden. Implementeringen av UBA förbättrar inte bara upptäckten av avvikelser och potentiella hot utan stöder också en proaktiv säkerhetsställning.

Genom att följa bästa praxis för UBA-implementering—såsom kontinuerlig övervakning, regelbundna algoritmuppdateringar och omfattande utbildning för säkerhetsteam—kan organisationer avsevärt stärka sina försvar mot sofistikerade cyberhot. Integrationen av UBA i RDS tools representerar en framåtblickande strategi som inte bara minskar risker utan också förbättrar den övergripande säkerhetsinfrastrukturen, vilket säkerställer att fjärrskrivbordsmiljöer förblir

säker och motståndskraftig

mot cyberhot. Genom kontinuerlig förbättring och strategisk integration kan UBA förändra landskapet för cybersäkerhet i RDS, vilket gör det till en oumbärlig del av varje robust säkerhetssystem.

)

)

)

)

)