Identyfikacja anomalii za pomocą analityki zachowań użytkowników (UBA)

Zwiększone wykrywanie zagrożeń bezpieczeństwa dzięki UBA:

Analiza zachowań użytkowników (UBA) służy jako zaawansowane narzędzie w ramach Usług Pulpitu Zdalnego (RDS) w celu zwiększenia bezpieczeństwa poprzez monitorowanie i analizowanie aktywności użytkowników. Ustalając punkt odniesienia normalnego zachowania użytkowników, systemy UBA mogą skutecznie wskazywać odchylenia, które mogą oznaczać potencjalne naruszenia bezpieczeństwa. Proces ten obejmuje kilka kluczowych możliwości wykrywania:

1.

Niezwykłe wzorce dostępu do plików:

Systemy UBA śledzą i analizują wzorce dostępu do plików w sieci. Każdy dostęp, który znacząco odbiega od ustalonych wzorców—takich jak dostęp do niezwykle dużych ilości danych lub próby dotarcia do zastrzeżonych obszarów—może wywołać alerty. Jest to szczególnie przydatne w identyfikacji potencjalnych prób wykradania danych lub nieautoryzowanego dostępu do informacji.

2.

Nieoczekiwane próby logowania z lokalizacji:

Śledzenie geolokalizacji umożliwia UBA identyfikację prób logowania z lokalizacji, które są niezgodne z normalnymi wzorcami użytkownika. Na przykład, próba logowania z obcego kraju krótko po logowaniu krajowym może wskazywać na skompromitowane konto.

3.

Nieregularne godziny dostępu:

Monitorowanie czasów, w których użytkownicy uzyskują dostęp do systemu, może również ujawnić anomalie. Próby dostępu w nietypowych godzinach, takich jak późna noc lub w czasie, gdy wiadomo, że użytkownik jest nieobecny, mogą być oznaczone do dalszego zbadania.

Niezbędne narzędzie do ochrony pulpitu zdalnego przed włamaniami

Te możliwości sprawiają, że UBA jest niezbędnym elementem w zestawie narzędzi cyberbezpieczeństwa dla administratorów RDS, zapewniając zaawansowaną warstwę bezpieczeństwa, która pomaga zapobiegać nieautoryzowanemu dostępowi. Skupiając się na wzorcach behawioralnych, UBA nie tylko wykrywa potencjalne zagrożenia, ale także pomaga szybko je łagodzić, zanim spowodują znaczne szkody.

Jak chronić zdalny pulpit przed hakerami za pomocą zaawansowanego zabezpieczenia i UBA

RDS Advanced Security jest a

kompleksowe narzędzie do cyberbezpieczeństwa

zaprojektowany w celu zabezpieczenia serwerów korporacyjnych i infrastruktury pracy zdalnej. Obejmuje funkcje takie jak ochrona przed ransomware, obrona przed atakami typu brute-force, ograniczenia czasowe i dzienne, uprawnienia użytkowników i grup, automatyczne rozłączanie i powiadomienia. Jednak nie ma zintegrowanej funkcji analizy zachowań użytkowników (UBA) w RDS-Tools Advanced Security.

UBA zazwyczaj obejmuje monitorowanie i analizowanie wzorców zachowań użytkowników w celu wykrywania anomalii lub potencjalnych zagrożeń bezpieczeństwa. Chociaż RDS Advanced Security zawiera analizę behawioralną jako część swojej ochrony przed ransomware, dotyczy to wykrywania działań ransomware, a nie szerszego systemu UBA.

W kontekście porównania lub krzyżowania:

-

RDS Advanced Security koncentruje się na zapewnieniu szerokiego zakresu funkcji zabezpieczeń w celu ochrony serwerów i środowisk dostępu zdalnego.

-

UBA, z drugiej strony, jest specjalistycznym narzędziem do analizy zachowań użytkowników w celu identyfikacji potencjalnych zagrożeń lub nietypowych działań.

Jeśli szukasz funkcjonalności podobnej do UBA w RDS-Tools Advanced Security, analiza behawioralna do wykrywania ransomware może być najbliższą funkcją. Jednak w przypadku pełnego systemu UBA bardziej prawdopodobne jest, że wolisz zintegrować osobne, dedykowane rozwiązanie.

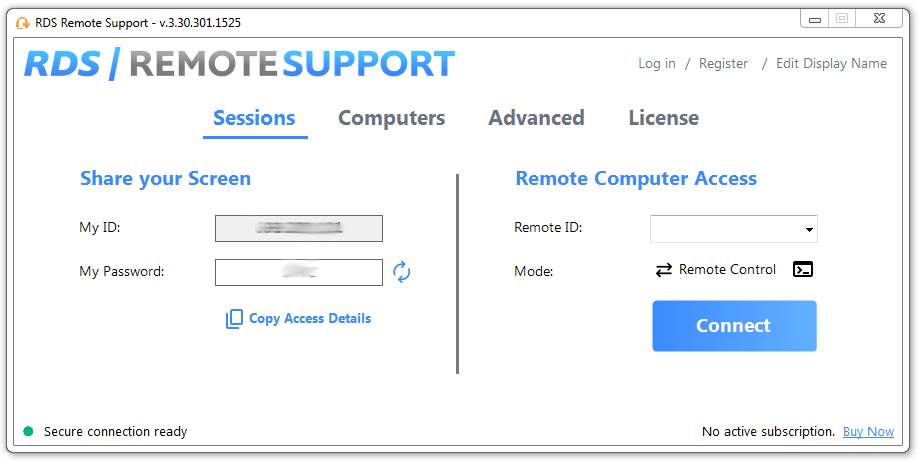

Połączenie RDS-Tools i UBA zapewnia potężną ochronę, ponieważ RDS Remote Support dodatkowo umożliwia wszechstronną zdalną kontrolę nad Twoją infrastrukturą.

Bezproblemowa integracja analityki zachowań użytkowników z RDS TOOLS

Optymalizacja bezpieczeństwa RDS poprzez strategiczną implementację UBA w celu ochrony pulpitu zdalnego przed włamaniami:

Integracja analityki zachowań użytkowników (UBA) w istniejących środowiskach usług pulpitu zdalnego (RDS) jest strategicznym krokiem w celu poprawy monitorowania bezpieczeństwa i wykrywania zagrożeń. Proces ten obejmuje kilka kluczowych kroków, dostosowanych do zapewnienia, że narzędzia UBA są płynnie wkomponowane w twoją strukturę RDS, tak jak RDS-Tools.

Ten poprzedni artykuł

może zapewnić Ci dokładniejszą optymalizację związaną z RDS.

Oto kilka wskaźników do optymalizacji zarówno zbierania danych, jak i analizy z połączoną ochroną przez RDS-Tools i UBA:

-

Ocena systemu i sprawdzenie zgodności UBA:

Rozpocznij od oceny obecnej konfiguracji RDS, aby określić zgodność swoich narzędzi UBA z istniejącą infrastrukturą oraz z RDS Advanced Security. Obejmuje to przegląd specyfikacji serwera, konfiguracji sieci i istniejących protokołów bezpieczeństwa, aby upewnić się, że wybrane oprogramowanie UBA można zintegrować bez zakłócania bieżących operacji.

-

Instalacja i konfiguracja oprogramowania UBA:

Zainstaluj oprogramowanie UBA zgodnie z wytycznymi producenta, aby zapewnić jego prawidłowe skonfigurowanie. Konfiguracja obejmuje ustawienie parametrów zbierania danych zgodnie z Twoimi specyficznymi potrzebami bezpieczeństwa. Mogą one obejmować poziomy wrażliwości dla wykrywania anomalii oraz konkretne działania użytkowników do monitorowania.

-

Optymalizacja zbierania danych:

Dostosuj proces zbierania danych, aby skupić się na istotnych punktach danych dotyczących bezpieczeństwa. Obejmuje to szczegóły logowania użytkowników, dzienniki dostępu do plików oraz wzorce korzystania z aplikacji. Zapewnienie zbierania odpowiednich danych jest kluczowe dla skutecznej analizy zachowań użytkowników, którą oferuje UBA.

-

Ciągłe monitorowanie i dostosowywanie systemu:

Po zintegrowaniu UBA, ciągłe monitorowanie pomaga w dostosowywaniu systemu. Obejmuje to dostosowywanie algorytmów wykrywania i strategii reakcji na podstawie analiz otrzymanych z systemu UBA, co zwiększa ogólną skuteczność twojej struktury zabezpieczeń RDS. RDS Server Monitoring może dodać do tego panelu nadzoru i uzupełnić twoją świadomość zarówno o infrastrukturze RDS, jak i o twojej sieci.

Postępując zgodnie z tymi krokami, administratorzy RDS mogą zapewnić, że narzędzia RDS-Tools Advanced Security UBA są skutecznie zintegrowane z ich arsenałem zabezpieczeń, zapewniając jeszcze bardziej solidny mechanizm obronny przeciwko potencjalnym zagrożeniom cybernetycznym. Ta strategiczna integracja nie tylko wzmacnia bezpieczeństwo, ale także wykorzystuje zaawansowaną analizę UBA i Advanced Security, aby utrzymać bezpieczne i wydajne środowisko RDS.

RDS Remote Support Darmowy okres próbny

Kosztowo skuteczna pomoc zdalna z obsługą i bez obsługi dla komputerów z systemem macOS i Windows.

Skuteczna implementacja: wpływ UBA w cyberbezpieczeństwie

Analiza zachowań użytkowników (UBA) okazała się skutecznym narzędziem w zwiększaniu bezpieczeństwa w różnych branżach poprzez identyfikację anomalii, które mogą wskazywać na zagrożenia związane z cyberbezpieczeństwem. Przyjrzyjmy się kilku konkretnym zastosowaniom, w których UBA skutecznie zminimalizowało potencjalne naruszenia bezpieczeństwa.

Firmy takie jak Adobe, przedsiębiorstwa usług finansowych i inne branże wykorzystały UBA do wzmocnienia swoich środków cyberbezpieczeństwa. Tutaj chroni przed zagrożeniami wewnętrznymi i nietypowymi działaniami użytkowników na swoich platformach cyfrowych, tam zapobiega oszukańczym działaniom, analizując wzorce transakcji i zachowania użytkowników, lub bierze udział w innych zadaniach związanych z identyfikacją i łagodzeniem. W każdym razie UBA okazuje się kluczowym wsparciem dla kontekstów cyberbezpieczeństwa i pracy zdalnej, poprawiając reakcję na incydenty.

W miarę jak zagrożenia cybernetyczne nadal się rozwijają, wyraźną potrzebą jest głębszy wgląd w zachowanie użytkowników, który jest kluczowy dla bieżącego zarządzania bezpieczeństwem i oceny ryzyka, a tym samym odporności na zagrożenia cybernetyczne.

Najlepsze praktyki wdrażania UBA: zwiększanie skuteczności cyberbezpieczeństwa

Optymalizacja wdrożenia UBA:

Analiza zachowań użytkowników (UBA) to potężne narzędzie w arsenale przeciwko zagrożeniom cybernetycznym, ale jego skuteczność zależy od odpowiedniego wdrożenia i zarządzania. W tej sekcji omówimy najlepsze praktyki kluczowe dla wykorzystania pełnego potencjału UBA w zabezpieczaniu usług pulpitu zdalnego (RDS).

Ciągłe monitorowanie i analiza w czasie rzeczywistym:

Jednym z kluczowych elementów skutecznego wdrożenia UBA jest implementacja systemów ciągłego monitorowania. Praktyka ta zapewnia, że wszystkie działania użytkowników są nieprzerwanie obserwowane, a dane są analizowane w czasie rzeczywistym. Ciągłe monitorowanie pomaga szybko dostrzegać wszelkie odchylenia od normalnego zachowania, co jest niezbędne do wczesnego wykrywania potencjalnych incydentów bezpieczeństwa.

Regularne aktualizacje algorytmów behawioralnych:

Zagrożenia cybernetyczne nieustannie się rozwijają, co wymaga regularnej aktualizacji algorytmów UBA. Poprzez rutynowe udoskonalanie tych algorytmów, organizacje mogą utrzymać wysoki wskaźnik dokładności wykrywania. Aktualizacja tych systemów polega na integracji najnowszych informacji o zagrożeniach oraz dostosowywaniu się do nowych wzorców behawioralnych, które mogą wskazywać na ryzyko bezpieczeństwa.

Szkolenie dla zespołów bezpieczeństwa:

Zapewnienie, że zespoły ds. bezpieczeństwa są dobrze przeszkolone w interpretacji danych UBA, jest kluczowe. Kompleksowe szkolenie powinno obejmować zrozumienie niuansów wzorców zachowań oraz znaczenia różnych typów anomalii. Ta wiedza jest niezbędna do skutecznej oceny zagrożeń i określenia odpowiednich reakcji bez nadmiernej reakcji na fałszywe alarmy.

Opracowanie solidnej struktury UBA:

Aby zmaksymalizować korzyści z UBA, organizacje powinny opracować solidną strukturę, która integruje narzędzia UBA z istniejącymi systemami zabezpieczeń. Ta integracja umożliwia uzyskanie jednolitej postawy bezpieczeństwa, która wykorzystuje zarówno tradycyjne środki bezpieczeństwa, jak i zaawansowaną analizę oferowaną przez UBA.

Stosując te najlepsze praktyki, organizacje mogą wzmocnić swoje środki bezpieczeństwa za pomocą UBA, czyniąc go potężnym narzędziem w walce z zagrożeniami cybernetycznymi. Odpowiednie wdrożenie i ciągłe zarządzanie narzędziami UBA są kluczowe dla utrzymania skutecznej obrony przed potencjalnymi naruszeniami bezpieczeństwa, zapewniając, że środowiska pulpitu zdalnego są dobrze chronione.

Wnioski: Wzmacnianie bezpieczeństwa RDS przed hakerami

Jak odkryliśmy w całym tym przewodniku, Analiza Zachowań Użytkowników oferuje dynamiczne podejście do

zabezpieczanie RDS i sesji użytkowników

z hakowania, dostarczając szczegółowe informacje na temat aktywności i zachowań użytkowników. Wdrożenie UBA nie tylko zwiększa wykrywanie anomalii i potencjalnych zagrożeń, ale także wspiera proaktywną postawę bezpieczeństwa.

Przestrzegając najlepszych praktyk wdrażania UBA—takich jak ciągłe monitorowanie, regularne aktualizacje algorytmów i kompleksowe szkolenia dla zespołów bezpieczeństwa—organizacje mogą znacznie wzmocnić swoje obrony przed zaawansowanymi zagrożeniami cybernetycznymi. Integracja UBA z RDS tools stanowi nowatorską strategię, która nie tylko łagodzi ryzyko, ale także poprawia ogólną infrastrukturę bezpieczeństwa, zapewniając, że środowiska pulpitu zdalnego pozostają

bezpieczny i odporny

przeciwko zagrożeniom cybernetycznym. Dzięki ciągłemu doskonaleniu i strategicznej integracji, UBA może przekształcić krajobraz cyberbezpieczeństwa w RDS, czyniąc go niezbędnym elementem każdego solidnego systemu zabezpieczeń.

)

)

)

)

)