Introduction

Les dernières années ont transformé notre façon de travailler. Le travail à distance n'est plus l'exception : c'est la norme. Bien que ce changement ait amélioré la flexibilité, il a également fait de la sécurité du travail à distance une priorité absolue pour les équipes informatiques. Chaque connexion à distance à un système distant représente une vulnérabilité potentielle, et le modèle de sécurité traditionnel basé sur le périmètre n'est plus suffisant.

C'est ici que le concept d'un

service d'accès à distance sécurisé

devenant critique. Protéger

sessions de bureau à distance

il s'agit de plus que simplement chiffrer le trafic ; cela nécessite une réflexion complète sur la manière dont l'accès est accordé et géré. L'approche Zero Trust fournit cette étape suivante pour sécuriser l'accès à distance.

Qu'est-ce qu'un service d'accès à distance sécurisé Zero Trust ?

Un modèle d'accès à distance Zero Trust, également appelé Accès au Réseau Zero Trust (ZTNA), est basé sur le principe de

"ne jamais faire confiance, toujours vérifier."

Contrairement aux VPN traditionnels qui offrent un accès réseau large une fois qu'un utilisateur est authentifié, le Zero Trust applique des règles granulaires et contextuelles pour vérifier en continu à la fois l'utilisateur et l'appareil tout au long de la session.

En pratique, cela signifie que même si un acteur malveillant obtient des identifiants d'accès initiaux, il ne peut pas se déplacer latéralement à travers le réseau ni exploiter des ressources système plus larges.

Architecture Zero Trust

diffère des VPN et des défenses périmétriques en remplaçant la confiance implicite par des vérifications dynamiques et conscientes des risques à chaque étape.

Quels principes fondamentaux de la confiance zéro peuvent être appliqués à RDS ?

Pour les organisations utilisant les Services de Bureau à Distance (RDS), les principes de Zero Trust sont particulièrement pertinents. Un environnement RDS héberge souvent des applications et des données sensibles pour plusieurs utilisateurs, rendant la protection ciblée vitale.

Les éléments clés du Zero Trust dans ce contexte incluent :

Accès basé sur l'identité :

-

Vérification d'identité forte utilisant l'authentification unique (SSO)

-

Authentification multifacteur (MFA)

-

Contrôle d'accès basé sur les rôles (RBAC).

Vérifications de la posture des appareils :

-

Vérifiez que tous les points de terminaison se connectant à RDS sont

-

sécurisé,

-

corrigé,

-

conforme à la politique.

Accès à distance avec le moindre privilège :

-

Fournir aux utilisateurs un accès uniquement aux applications et aux données nécessaires à leur rôle, plutôt qu'à l'ensemble du réseau.

-

Examinez régulièrement les privilèges, en particulier avec des affectations de tâches et des missions fluctuantes.

Authentification continue :

Ensemble, ces principes créent un environnement renforcé qui réduit l'exposition et garantit que chaque connexion de bureau à distance est vérifiée à chaque étape.

Quels défis le ZTNA pose-t-il pour les services de bureau à distance ?

Bien que les avantages soient clairs, la mise en œuvre de l'accès réseau Zero Trust dans les environnements RDS n'est pas sans obstacles.

Applications héritées :

De nombreuses entreprises s'appuient sur des applications plus anciennes qui n'ont pas été conçues en tenant compte de l'authentification moderne et de la segmentation. Cela crée des défis de configuration et de planification concernant la sécurité du bureau à distance et rend nécessaires des couches de sécurité supplémentaires.

Expérience utilisateur vs. contrôles stricts :

Des politiques trop rigides peuvent frustrer les utilisateurs et réduire la productivité. Équilibrer l'utilisabilité avec une sécurité robuste est essentiel.

Évolutivité:

Déployer le Zero Trust pour des centaines ou des milliers de sessions à distance sur plusieurs serveurs nécessite une planification et une automatisation minutieuses.

Ces risques d'accès à distance RDS soulignent pourquoi les organisations ont besoin de solutions spécialement conçues pour les environnements de serveur terminal et RDS.

Comment RDS-Tools prend-il en charge l'accès à distance Zero Trust ?

RDS-Tools s'engage à fournir

solutions d'accès à distance sécurisées

aligné avec les principes de Zero Trust. Contrairement aux services VPN ou à d'autres logiciels de cybersécurité, RDS-Tools est conçu spécifiquement pour

RDS et environnements de serveur terminal

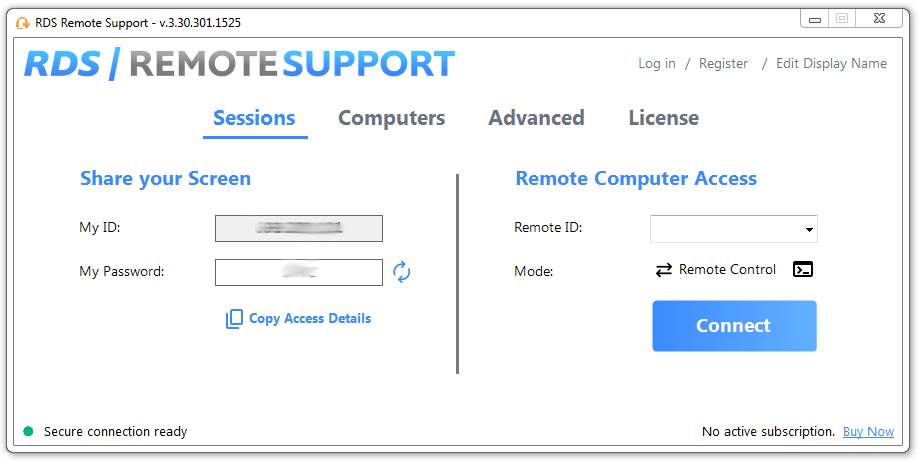

RDS Advanced Security, RDS Server Monitoring et RDS Remote Support s'unissent pour former un excellent multi-outil pour toutes vos infrastructures RDS.

Fonctionnalités clés qui permettent des solutions RDS Zero Trust incluent :

Authentification multifacteur (MFA)

Prévenir les attaques basées sur les identifiants en exigeant des facteurs de vérification supplémentaires.

Chiffrement :

Sécurise les données en transit, protégeant les sessions à distance contre l'interception.

Mesures de cybersécurité

Des outils supplémentaires tels que des pare-feu, une protection contre les logiciels malveillants, le blocage d'IP, etc. sont tous des couches essentielles de sécurité contribuant à un environnement de Zero Trust.

Contrôles d'accès granulaires :

Limitez l'accès à des applications, utilisateurs/groupes ou rôles spécifiques, en appliquant le principe du moindre privilège.

Journalisation et surveillance des sessions :

Fournit une visibilité sur les activités à distance, aidant à la conformité et à la détection des menaces.

En regardant vers l'avenir, la feuille de route de RDS-Tools comprend l'expansion de l'authentification continue et une intégration plus approfondie de la posture des appareils, renforçant ainsi ses capacités de Zero Trust.

Quelles sont les étapes pratiques pour mettre en œuvre un service d'accès à distance Zero Trust avec RDS ?

Pour les organisations envisageant une transition vers le Zero Trust, le passage ne doit pas être accablant. Voici une approche pratique étape par étape :

-

Évaluez votre modèle d'accès actuel

-

Mapper les utilisateurs et les applications

-

Intégrer MFA et IAM

-

Déployer la surveillance et la journalisation

-

Former les utilisateurs aux nouveaux flux de travail

Évaluez votre modèle d'accès actuel

Auditez comment les utilisateurs se connectent à votre environnement RDS aujourd'hui et identifiez les lacunes.

RDS Server Monitoring facilitera le suivi des temps et des sessions.

Mapper les utilisateurs et les applications

Définir les besoins d'accès par rôle et restreindre les privilèges inutiles.

Intégrer MFA et IAM

Renforcez la vérification d'identité avec MFA et intégrez vos outils existants de gestion des identités et des accès.

Déployer la surveillance et la journalisation

Implémentez une visibilité en temps réel sur l'activité des sessions pour détecter rapidement les anomalies.

C'est ici que RDS-Tools a exactement les produits dont vous avez besoin : RDS Advanced Security et RDS Server Monitoring. RDS-Tools Advanced Security est une suite de protection complète pour les infrastructures RDS qui offre une sécurité robuste pour les serveurs d'applications. RDS Server Monitoring fournit des alertes en temps réel et des rapports pour vos serveurs et sites web.

Former les utilisateurs aux nouveaux flux de travail

Éduquer le personnel sur les principes de Zero Trust et les raisons derrière des contrôles de sécurité renforcés.

Pour les scénarios de formation ainsi que pour toute mise en œuvre et déploiement, RDS Remote Support permet aux administrateurs et aux agents informatiques de démontrer les meilleures pratiques et d'effectuer des interventions essentielles à distance sur n'importe quel appareil.

En suivant ces étapes, vous pouvez mettre en œuvre

pratiques de sécurité pour l'accès à distance

qui s'alignent sur les meilleures pratiques de Zero Trust sans sacrifier l'utilisabilité.

Conclusion

Le

avenir des services d'accès à distance sécurisé

réside dans l'accès au réseau Zero Trust. Alors que le travail à distance continue d'évoluer, les organisations ne peuvent plus se fier uniquement aux VPN ou aux défenses périmétriques traditionnelles. Un

travail à distance Zero Trust

modèle

assure que chaque connexion est continuellement vérifiée, réduisant le risque et renforçant la conformité.

Avec son attention dédiée aux environnements RDS,

RDS-Tools

est un partenaire de confiance pour les organisations prêtes à franchir le pas dans la sécurisation de l'accès à distance. En alignant votre infrastructure de bureau à distance sur les principes de Zero Trust, vous protégez non seulement la main-d'œuvre d'aujourd'hui, mais vous vous préparez également aux défis de sécurité de demain.

Découvrez comment RDS-Tools peut vous aider à moderniser votre

service d'accès à distance sécurisé

et contactez notre équipe aujourd'hui.

Essai gratuit de RDS Remote Support

Assistance à distance assistée et non assistée rentable de/depuis les PC macOS et Windows.

)

)

)

)

)