Introduktion

De senaste åren har förändrat sättet vi arbetar på. Distansarbete är inte längre undantaget: det är standard. Även om denna förändring har förbättrat flexibiliteten, har den också gjort säkerheten för distansarbete till en högsta prioritet för IT-team. Varje fjärranslutning till ett fjärrsystem representerar en potentiell sårbarhet, och den traditionella perimeterbaserade säkerhetsmodellen är inte längre tillräcklig.

Detta är där konceptet av en

säker fjärråtkomsttjänst

blir avgörande. Att skydda

fjärrskrivbordssessioner

handlar om mer än bara att kryptera trafik; det kräver en fullständig omprövning av hur åtkomst beviljas och hanteras. Zero Trust-ansatsen ger det nästa steget i att säkra fjärråtkomst.

Vad är en Zero Trust säker fjärråtkomsttjänst?

Ett Zero Trust fjärråtkomstmodell, även kallad Zero Trust Network Access (ZTNA), bygger på principen av

"lita aldrig, verifiera alltid."

Till skillnad från traditionella VPN:er som ger bred nätverksåtkomst när en användare har autentiserats, tillämpar Zero Trust detaljerade, kontextmedvetna regler för att kontinuerligt verifiera både användaren och enheten under hela sessionen.

I praktiken innebär detta att även om en illvillig aktör får initiala åtkomstuppgifter, kan de inte röra sig lateralt över nätverket eller utnyttja bredare systemresurser.

Nolltoleransarkitektur

skiljer sig från VPN:er och perimeterförsvar genom att ersätta implicit förtroende med dynamiska, riskmedvetna kontroller i varje steg.

Vilka kärnprinciper för Zero Trust kan tillämpas på RDS?

För organisationer som kör Remote Desktop Services (RDS) är principerna för Zero Trust särskilt relevanta. En RDS-miljö värd ofta känsliga applikationer och data för flera användare, vilket gör riktat skydd avgörande.

Nyckelelement i Zero Trust i detta sammanhang inkluderar:

Identitetsbaserad åtkomst:

-

Stark identitetsverifiering med hjälp av Single Sign-On (SSO)

-

Multi-Faktor Autentisering (MFA)

-

Rollbaserad åtkomstkontroll (RBAC).

Enhetens ställningskontroller:

-

Verifiera att alla slutpunkter som ansluter till RDS är

-

säker

-

patched,

-

kompatibel med policyn.

Minimala privilegier för fjärråtkomst:

-

Ge användare åtkomst endast till de applikationer och data som krävs för deras roll, snarare än hela nätverket.

-

Granska behörigheter regelbundet, särskilt vid varierande uppdrags- och uppgiftstilldelningar.

Kontinuerlig autentisering:

Tillsammans skapar dessa principer en härdad miljö som minskar exponeringen och säkerställer att varje fjärrskrivbordsanslutning verifieras vid varje steg.

Vilka utmaningar medför ZTNA för fjärrskrivbordstjänster?

Även om fördelarna är tydliga, är implementeringen av Zero Trust Network Access i RDS-miljöer inte utan hinder.

Legacy-applikationer:

Många företag förlitar sig på äldre appar som inte var designade med modern autentisering och segmentering i åtanke. Detta skapar konfigurations- och planeringsutmaningar när det gäller säkerheten för fjärrskrivbord och att göra extra säkerhetslager till en förutsättning.

Användarupplevelse vs. strikta kontroller:

Överdrivet strikta policyer kan frustrera användare och minska produktiviteten. Att balansera användbarhet med robust säkerhet är avgörande.

Skalbarhet:

Att rulla ut Zero Trust för hundratals eller tusentals fjärrsessioner över flera servrar kräver noggrant planerande och automatisering.

Dessa RDS-fjärråtkomstrisker belyser varför organisationer behöver skräddarsydda lösningar anpassade för terminalserver- och RDS-miljöer.

Hur stöder RDS-Tools Zero Trust Remote Access?

RDS-Tools är engagerat i att leverera

säkra fjärråtkomstlösningar

anpassat efter principerna för Zero Trust. Till skillnad från VPN-tjänster eller annan cybersäkerhetsprogramvara är RDS-Tools utformat specifikt för

RDS och terminalservermiljöer

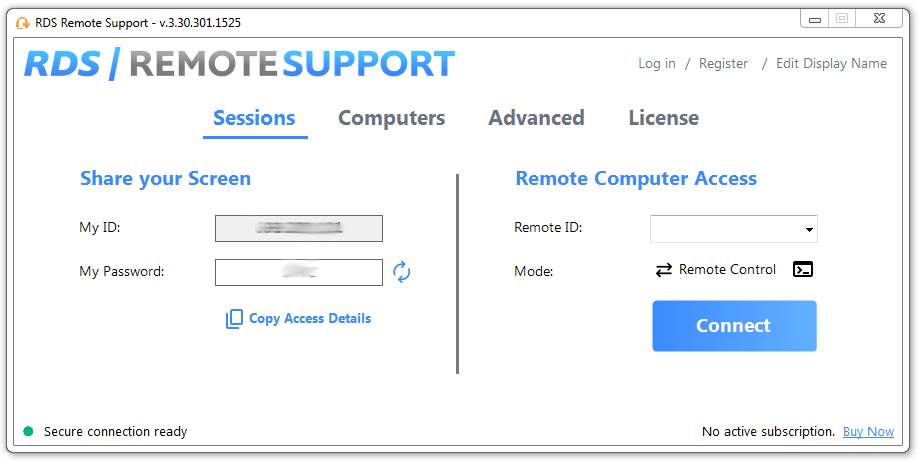

RDS Advanced Security, RDS Server Monitoring och RDS Remote Support går samman för att bilda ett utmärkt multiverktyg för alla dina RDS-infrastrukturer.

Nyckelfunktioner som möjliggör Zero Trust RDS-lösningar inkluderar:

Multi-Faktor Autentisering (MFA):

Förhindrar angrepp baserade på legitimering genom att kräva ytterligare verifieringsfaktorer.

Kryptering:

Säkerställer data under överföring, skyddar fjärrsessioner mot avlyssning.

Cybersäkerhetsåtgärder

Ytterligare verktyg som brandväggar, skadlig programvaruskydd, IP-blockering osv. är alla viktiga säkerhetslager som bidrar till en Zero Trust-miljö.

Granulära åtkomstkontroller:

Begränsa åtkomst till specifika applikationer, användare/grupper eller roller, och tillämpa minimiåtkomst.

Sessionsloggning och övervakning:

Ger insyn i fjärraktiviteter, vilket hjälper till med efterlevnad och hotdetektering.

Ser framåt inkluderar RDS-Tools vägkarta att utöka kontinuerlig autentisering och djupare enhetsställningsintegration, vilket ytterligare stärker dess Zero Trust-funktioner.

Vilka är de praktiska stegen för att implementera en Zero Trust Remote Access-tjänst med RDS?

För organisationer som överväger en övergång till Zero Trust behöver övergången inte vara överväldigande. Här är en praktisk steg-för-steg-ansats:

-

Utvärdera din nuvarande åtkomstmodell

-

Karta användare och applikationer

-

Integrera MFA och IAM

-

Distribuera övervakning och loggning

-

Träna användare för nya arbetsflöden

Utvärdera din nuvarande åtkomstmodell

Granska hur användare ansluter till din RDS-miljö idag och identifiera brister.

RDS Server Monitoring kommer att jämna ut den steniga vägen till loggning av tider och sessioner.

Karta användare och applikationer

Definiera åtkomstbehov efter roll och begränsa onödiga privilegier.

Integrera MFA och IAM

Stärk identitetsverifiering med MFA och integrera med dina befintliga verktyg för identitets- och åtkomsthantering.

Distribuera övervakning och loggning

Implementera realtidsinsyn i sessionsaktivitet för att snabbt upptäcka avvikelser.

Detta är där RDS-Tools har exakt de produkter du behöver: RDS Advanced Security och RDS Server Monitoring. RDS-Tools Advanced Security är en omfattande skyddssvit för RDS-infrastrukturer som erbjuder robust säkerhet för applikationsservrar. RDS Server Monitoring tillhandahåller realtidsvarningar och rapportering för dina servrar och webbplatser.

Träna användare för nya arbetsflöden

Utbilda personalen om principerna för Zero Trust och anledningarna bakom starkare säkerhetskontroller.

För träningsscenarier samt för alla implementerings- och distributionsändamål möjliggör RDS Remote Support för administratörer och IT-agenter att demonstrera bästa praxis och utföra viktiga insatser på distans på vilken enhet som helst.

Genom att följa dessa steg kan du implementera

säkra metoder för fjärråtkomst

som överensstämmer med bästa praxis för Zero Trust utan att offra användbarhet.

Slutsats

The

framtiden för säkra fjärråtkomsttjänster

ligger i Zero Trust Network Access. Eftersom distansarbete fortsätter att utvecklas kan organisationer inte längre enbart förlita sig på VPN:er eller traditionella perimeterförsvar. A

fjärrarbete Zero Trust

modell

säkerställer att varje anslutning kontinuerligt verifieras, vilket minskar riskerna och stärker efterlevnaden.

Med sitt dedikerade fokus på RDS-miljöer,

RDS-Tools

är en pålitlig partner för organisationer som är redo att ta nästa steg i att säkra fjärråtkomst. Genom att anpassa din fjärrskrivbordsinfrastruktur med Zero Trust-principer skyddar du inte bara dagens arbetskraft utan förbereder dig också för morgondagens säkerhetsutmaningar.

Läs mer om hur RDS-Tools kan hjälpa dig att modernisera din

säker fjärråtkomsttjänst

och kontakta vårt team idag.

RDS Remote Support gratis provversion

Kostnadseffektiv bemannad och obemannad fjärrhjälp till/från macOS och Windows-datorer.

)

)

)

)

)