Zrozumienie dostępu do pulpitu zdalnego w celu korzystania z innego komputera przez Internet

Podstawy pełnego dostępu do pulpitu zdalnego

Nasza era to era cyfrowa, nie da się tego zaprzeczyć, a możliwość dostępu do komputera zdalnie nie jest już tylko prostą wygodą. Zdalny dostęp do pulpitu stał się rzeczywiście koniecznością dla wielu firm i osób. Umożliwia użytkownikom

połączyć się z komputerem w innym miejscu przez internet

, umożliwiając im

interakcja z plikami, aplikacjami i zasobami

jakby byli fizycznie obecni przy maszynie.

Podstawowa technologia stojąca za tą funkcjonalnością to

Protokół Pulpitu Zdalnego (RDP)

, opracowane przez Microsoft. RDP umożliwia przesyłanie informacji o wyświetlaniu i wejściu między zdalnym użytkownikiem a komputerem hosta. Chociaż RDP jest wbudowane w większość systemów operacyjnych Windows, inne protokoły, takie jak Virtual Network Computing (VNC) oraz niezależne rozwiązania programowe, również oferują podobne możliwości, zapewniając

elastyczność na różnych platformach, w tym Linux i macOS

.

Zastosowania i aplikacje RDP i RDS

Dostęp do pulpitu zdalnego jest szczególnie cenny w scenariuszach takich jak

telepraca

gdzie pracownicy uzyskują dostęp do swoich komputerów biurowych z domu lub innej lokalizacji zdalnej. Jest to również kluczowe w

wsparcie IT

gdzie technicy łączą się zdalnie, aby rozwiązać problemy bez potrzeby fizycznego podróżowania. Ponadto, w

edukacja

instruktorzy mogą uzyskiwać dostęp do komputerów w laboratorium i nimi zarządzać lub

demonstrować

aplikacje oprogramowania w czasie rzeczywistym dla studentów w różnych lokalizacjach.

Typowe problemy z używaniem pulpitu zdalnego

Jednak korzystanie z technologii zdalnego pulpitu nadal budzi

istotne obawy dotyczące bezpieczeństwa

. Rzeczywiście, połączenie między zdalnym użytkownikiem a komputerem hosta może być potencjalnym punktem wejścia dla zagrożeń cybernetycznych, jeśli nie jest odpowiednio zabezpieczone. To ryzyko podkreśla znaczenie wdrażania solidnych środków bezpieczeństwa, takich jak VPN (Wirtualne Sieci Prywatne), które

szyfrować przesyłane dane

podczas sesji zdalnej, tym samym chroniąc ją przed przechwyceniem. Dodatkowo,

silne uwierzytelnianie

i

świadomość zespołu

pozostają kluczowe w każdym kontekście.

Niemniej jednak, w miarę jak technologia się rozwijała, tak również narzędzia zwiększające jej bezpieczeństwo i funkcjonalność. Na przykład, rozwiązania firm trzecich takie jak

RDS-Tools oferuje zaawansowane funkcje maksymalizujące podstawowe wykorzystanie funkcjonalności RDP.

Wraz z RDS Tools Advanced Security, RDS-Tools oferują ulepszone

szyfrowanie

metody

uwierzytelnianie wieloskładnikowe

w celu weryfikacji tożsamości użytkowników, a także zaawansowanych

monitorowanie

możliwości zdolne do

wykryj i powiadom

administratorzy podejrzanych działań w czasie rzeczywistym.

Potencjał i korzyści z bezpiecznego wykorzystywania technologii zdalnych

Powszechna adopcja technologii zdalnego dostępu do pulpitu jest dowodem na ich użyteczność w łączeniu użytkowników na całym świecie. W miarę jak te technologie nadal się rozwijają, przedstawiają one a

potężne narzędzie dla firm

oferując nie tylko

zwiększona elastyczność i wydajność

ale także stawiając czoła wyzwaniu związanym z

zarządzanie bezpieczeństwem

w ciągle ewoluującym krajobrazie cyfrowym.

Poprzez nasze

pogłębione zrozumienie

jak działa zdalny dostęp do pulpitu i uznanie krytycznego znaczenia

bezpieczna konfiguracja i zarządzanie

nasze zespoły na całym świecie mogą doradzić i poprowadzić Twoją implementację. Od Europy po Indie, od USA po Wschodnią Azję, organizacje mogą korzystać z narzędzi RDS-Tools, aby

ułatwić bezpieczne, płynne środowiska pracy zdalnej, jednocześnie minimalizując potencjalne ryzyko bezpieczeństwa

.

Partnerzy i sprzedawcy

korzystaj codziennie z opinii, poprawek i ulepszeń, które to umożliwia.

Jak włączyć zdalny dostęp do pulpitu na serwerach Windows, aby uzyskać dostęp przez Internet?

Aby skutecznie zarządzać dostępem do pulpitu zdalnego, specjaliści IT powinni

skup się na optymalizacji i zabezpieczaniu ich środowisk

Oto jak:

-

Optymalizuj konfiguracje sieciowe:

-

Skonfiguruj zasady jakości usług (QoS), aby priorytetowo traktować ruch RDP, zapewniając stabilne i wydajne połączenia.

-

Zabezpiecz środowisko:

-

Ogranicz dostęp RDP do znanych adresów IP i użyj RD Gateway, aby zaszyfrować ruch RDP za pomocą SSL. Zawsze włączaj uwierzytelnianie na poziomie sieci (NLA) dla dodatkowego bezpieczeństwa.

-

Wdrażanie solidnej autoryzacji:

-

Przyjmij uwierzytelnianie dwuskładnikowe, aby zwiększyć bezpieczeństwo przed nieautoryzowanym dostępem.

-

Użyj zasad grupowych:

-

Wykorzystaj obiekty zasad grupy (GPO) do systematycznego zarządzania ustawieniami RDP, kontrolując aspekty takie jak limity czasowe sesji i dostęp do lokalnych zasobów.

-

Regularne aktualizacje i łatanie:

-

Utrzymuj oprogramowanie do zdalnego pulpitu i systemy operacyjne w aktualnym stanie, aby chronić przed lukami w zabezpieczeniach.

-

Monitorowanie i audyt dostępu:

-

Śledź i audytuj sesje zdalnego dostępu, aby wykrywać nieautoryzowane działania i zapewnić zgodność.

Te zaawansowane strategie zapewniają, że konfiguracje pulpitu zdalnego są

bezpieczny, efektywny i zgodny

z najlepszymi praktykami w zarządzaniu IT.

Jak możesz wdrożyć RDS Advanced Security dla zwiększonej ochrony?

Gdy dostęp do pulpitu zdalnego jest włączony, szczególnie przez internet,

zabezpieczenie połączenia przed potencjalnymi zagrożeniami cybernetycznymi jest kluczowe

.

RDS Advanced Security oferuje solidne funkcje

zaprojektowany, aby skutecznie chronić twoje środowisko dostępu zdalnego. Rzeczywiście, zapewniając tę solidną warstwę bezpieczeństwa

adresuje różne luki inherentne w protokole zdalnego pulpitu

Oprogramowanie integruje się bezproblemowo z istniejącymi ramami uwierzytelniania, aby zapewnić, że nieautoryzowani użytkownicy nie mogą uzyskać dostępu do systemu, nawet jeśli uda im się skompromitować jedną formę identyfikacji.

Oto niektóre z wyróżniających się funkcji, które najbardziej cenią profesjonaliści IT:

-

Ochrona IP przed hakerami i blokowanie złośliwych adresów IP

Ochrona IP Hackerów RDS Advanced Security jest kluczowa w

ochrona twoich systemów przed atakami online i działalnością cyberprzestępczą

takich jak złośliwe oprogramowanie i botnety. Wykorzystuje podejście oparte na społeczności do automatycznego czarnej listy ponad 368 milionów zidentyfikowanych zagrożeń dziennie, chroniąc Twoją sieć przed znanymi lukami w zabezpieczeniach.

-

Ochrona geograficzna i ograniczenia krajowe

Geograficzna ochrona pozwala Ci na

zarządzaj dostępem na podstawie lokalizacji

umożliwiając blokowanie lub zezwalanie na połączenia z określonych krajów. Ta funkcja jest szczególnie przydatna dla organizacji, które muszą przestrzegać regionalnych przepisów dotyczących ochrony danych lub tych, które chcą

minimalizować narażenie na ataki z obszarów wysokiego ryzyka

.

-

Ochrona przed atakami siłowymi

Ochrona publicznych serwerów przed atakami typu brute-force jest kluczowa. RDS Advanced Security’s Bruteforce Protection

monitoruje nieudane próby logowania

i automatycznie

blokowanie adresów IP

po określonej liczbie nieudanych prób. Ta funkcja nie tylko zabezpiecza twój serwer przed nieautoryzowanymi próbami dostępu, ale także pomaga w ograniczeniu obciążenia spowodowanego takimi atakami na twoje zasoby.

-

Ochrona przed ransomware

Ransomware pozostaje jednym z najpoważniejszych zagrożeń dla bezpieczeństwa IT. RDS Advanced Security oferuje kompleksową ochronę przed ransomware, która obejmuje

natychmiastowe możliwości wykrywania i reakcji

Oprogramowanie wykorzystuje zarówno

analiza statyczna i behawioralna

skuteczne blokowanie i zapobieganie atakom ransomware, zanim spowodują one znaczne szkody. Oferuje również

narzędzia do odzyskiwania

takich jak funkcje migawki i możliwość odzyskiwania plików dotkniętych podczas ataku.

-

Bezpieczne sesje i konfigurowalne poziomy bezpieczeństwa

Z RDS Advanced Security możesz

zdefiniuj i dostosuj poziomy bezpieczeństwa

zgodnie z potrzebami Twojej organizacji. Opcje obejmują standardowy tryb Windows oraz bardziej ograniczone formy, takie jak

Zabezpieczony pulpit

i tryb kiosku.

Każdy tryb można dostosować dalej.

aby ograniczyć dostęp do określonych folderów, dysków lub aplikacji, zapewniając użytkownikom dostęp tylko do tego, co jest im potrzebne do pracy.

Te funkcje RDS Advanced Security nie tylko zapewniają

solidna ochrona przed zagrożeniami zewnętrznymi

ale także oferować

elastyczne narzędzia, które pomagają administratorom

skutecznie egzekwować polityki bezpieczeństwa. Wdrażając te zaawansowane środki bezpieczeństwa, organizacje mogą zapewnić, że ich środowiska zdalnego pulpitu są zarówno

bezpieczny i zgodny

z wymaganiami regulacyjnymi, zapewniając

spokój ducha

w świecie ciągle ewoluujących zagrożeń cyfrowych.

Jak możesz zintegrować multitool Swiss Knife RDS Tools?

RDS Tools jest a

kompletny zestaw narzędzi

zaprojektowane, aby wspólnie uczestniczyć w tworzeniu RDS jako najlepszego środowiska do bezpiecznego i efektywnego użytkowania.

1. Uwierzytelnianie wieloskładnikowe (MFA)

:

Jednym z najskuteczniejszych środków bezpieczeństwa, które możesz wdrożyć, jest uwierzytelnianie wieloskładnikowe. MFA dodaje a

krytyczna druga warstwa zabezpieczeń

wymagając od użytkowników podania dwóch lub więcej czynników weryfikacyjnych, aby uzyskać dostęp do pulpitu zdalnego. Może to być coś, co znają (hasło), coś, co mają (aplikacja na smartfona) lub coś, czym są (weryfikacja biometryczna).

2. Ciągłe monitorowanie i powiadomienia

:

Ciągłe monitorowanie jest kluczowe w wykrywaniu i reagowaniu na potencjalne zagrożenia bezpieczeństwa w czasie rzeczywistym.

Monitoring serwera RDS

zapewnia kompleksowe możliwości monitorowania, które śledzą aktywności użytkowników, czasy logowania i zmiany systemowe podczas sesji zdalnych. To monitorowanie pomaga w identyfikacji nietypowych wzorców, które mogą wskazywać na naruszenie bezpieczeństwa. Dodatkowo system może

wysyłaj automatyczne powiadomienia do administratorów, gdy wykryta zostanie podejrzana aktywność

umożliwiając szybkie działania w celu złagodzenia ryzyk. Ta funkcja jest nie tylko kluczowa dla

utrzymanie bezpieczeństwa

ale także dla

zgodność z wymaganiami regulacyjnymi

które wymagają szczegółowych dzienników dostępu i raportów incydentów.

3. Kontrola sesji i zarządzanie dostępem opartym na rolach

:

Zarządzanie tym, kto może robić co w zdalnej sesji, jest podstawą zabezpieczania dostępu do pulpitu zdalnego. RDS Advanced Security umożliwia administratorom

zdefiniuj role użytkowników

z określonymi uprawnieniami i ogranicza, co użytkownicy mogą uzyskać dostęp i kontrolować podczas swoich sesji. Ta kontrola dostępu oparta na rolach (RBAC) pomaga zapobiegać wyciekom danych i nieautoryzowanym działaniom przez

ograniczenie dostępu użytkownika do niezbędnych zasobów dla jego roli

w obrębie organizacji.

4. Wykrywanie i reagowanie na anomalie

:

Wykorzystując uczenie maszynowe i analitykę behawioralną, RDS Advanced Security może

wykrywać anomalie w zachowaniu użytkowników

które mogą wskazywać na zagrożone konta lub zagrożenia wewnętrzne. Po wykryciu podejrzanego zachowania system może automatycznie podjąć

wstępnie zdefiniowane akcje, takie jak wylogowanie użytkownika

ograniczając ich dostęp lub powiadamiając administratora o konieczności dalszego zbadania.

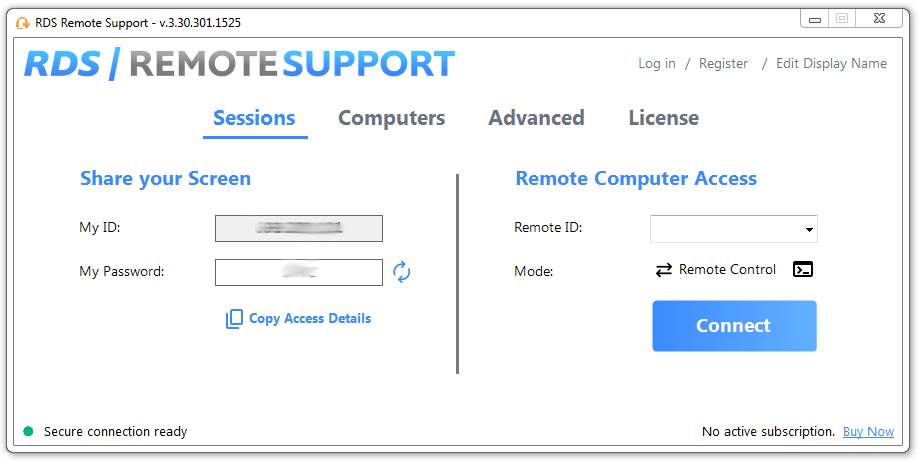

RDS Remote Support Darmowy okres próbny

Kosztowo skuteczna pomoc zdalna z obsługą i bez obsługi dla komputerów z systemem macOS i Windows.

Integracja tych funkcji zabezpieczeń w konfiguracji dostępu do pulpitu zdalnego nie tylko zwiększa ochronę przed

zagrożenia zewnętrzne

ale także pomaga w zarządzaniu

wewnętrzne ryzyka

Dzięki RDS Tools firmy mogą zapewnić, że ich możliwości zdalnego dostępu nie są obciążeniem, lecz bezpiecznym i efektywnym narzędziem do ułatwienia pracy zdalnej i zarządzania IT.

To podejście proaktywne do bezpieczeństwa jest niezbędne

aby stawić czoła wyrafinowaniu i częstotliwości cyberataków, które wciąż rosną.

Jakie są najlepsze praktyki dotyczące bezpiecznego dostępu do pulpitu zdalnego?

Podczas gdy RDS Advanced Security znacznie zwiększa połączenia RD, połączenie go z innym produktem RDS-Tools oraz najlepszymi praktykami w zakresie cyberbezpieczeństwa może dodatkowo wzmocnić ochronę Twojej sieci i danych. Oto podstawowe wytyczne, aby zapewnić, że Twój dostęp do Remote Desktop pozostaje bezpieczny przed potencjalnymi zagrożeniami.

1. Szyfrowanie end-to-end

:

Aby chronić dane w tranzycie, RDS potrzebuje silnych protokołów szyfrowania w całym kanale komunikacyjnym między zdalnym użytkownikiem a komputerem hosta.

Szyfrowanie end-to-end

zapewnia, że wszelkie wrażliwe informacje wymieniane podczas sesji zdalnej są

niezrozumiałe dla przechwytywaczy

w ten sposób chroniąc poufność i integralność. Wykorzystując silne standardy szyfrowania, takie jak

TLS

(

Bezpieczeństwo warstwy transportowej

zapewniasz, że wszystkie zdalne sesje utrzymują najwyższy poziom bezpieczeństwa przed podsłuchiwaniem i naruszeniami danych.

2. Używaj VPN-ów do bezpiecznych połączeń:

A

Wirtualna Sieć Prywatna

(

VPN

dodaje dodatkową warstwę bezpieczeństwa, tworząc bezpieczne i zaszyfrowane połączenie między zdalnymi urządzeniami a twoją siecią. Chociaż ta konfiguracja może spowolnić komunikację, to nie tylko

szyfruje wszystkie transmisje danych

ale także

maskuje adresy IP

urządzeń łączących. VPN może zatem pomóc w ochronie przed podsłuchiwaniem sieciowym i innymi rodzajami cyber szpiegostwa. Wdrożenie VPN jest szczególnie istotne, gdy pracownicy uzyskują dostęp do sieci korporacyjnej z publicznych lub niezabezpieczonych sieci Wi-Fi.

2. Utrzymuj oprogramowanie w aktualności:

Regularne aktualizacje są kluczowe dla zapewnienia bezpieczeństwa oprogramowania do zdalnego pulpitu.

Aktualizacje oprogramowania często zawierają poprawki dla luk w zabezpieczeniach, które zostały odkryte od czasu wydania ostatniej wersji oprogramowania. W przypadku zgodności z Microsoftem może to być szczególnie ciągła i niebezpieczna równowaga do utrzymania. Upewnij się, że Twój Remote Desktop i inne oprogramowanie są aktualne.

łagodzi ryzyko cyberataków wykorzystujących znane luki bezpieczeństwa

.

3. Silne zasady dotyczące haseł i edukacja użytkowników:

Wymuszaj silne zasady haseł

wymagając od użytkowników tworzenia skomplikowanych haseł

które są trudne do odgadnięcia. Hasła powinny być regularnie zmieniane, a użytkownicy powinni być edukowani na temat znaczenia nieużywania tych samych haseł na wielu stronach. Dodatkowo,

szkolenie

Przeszkolenie pracowników w zakresie podstaw cyberbezpieczeństwa, takich jak rozpoznawanie prób phishingu i podejrzanych linków, jest niezbędne do utrzymania bezpieczeństwa.

4. Włącz zapory ogniowe i systemy wykrywania włamań:

Zapory ogniowe

działać jako bariera między twoją siecią wewnętrzną a przychodzącym ruchem z zewnętrznych źródeł.

Pomagają blokować złośliwy ruch i zapobiegać nieautoryzowanemu dostępowi zdalnemu.

Podobnie, systemy wykrywania intruzów (IDS) monitorują ruch sieciowy w poszukiwaniu podejrzanej aktywności i mogą powiadamiać administratorów o potencjalnych zagrożeniach. Oba te systemy są

kluczowe dla kompleksowej strategii bezpieczeństwa

.

5. Regularne audyty i przeglądy dostępu:

Przeprowadzaj regularne audyty bezpieczeństwa, aby

sprawdź integralność i skuteczność swoich środków bezpieczeństwa

To obejmuje przeglądanie, kto ma dostęp do czego w sieci i zapewnienie, że przyznawane są tylko niezbędne uprawnienia.

Usuwanie uprawnień dostępu

z użytkowników, którzy ich już nie potrzebują lub z nieaktywnych starych kont, może zapobiec nieautoryzowanemu dostępowi.

Integrując te najlepsze praktyki z RDS Advanced Security i

RDS-Tools

jako całość, organizacje od MŚP wzwyż mogą

stworzyć solidne środowisko zabezpieczeń, chroniąc ich dane i systemy przed zagrożeniami zewnętrznymi i wewnętrznymi

To.

wielowarstwowe podejście prewencyjne

zapewnia, że korzyści z dostępu do pulpitu zdalnego są realizowane bez narażania organizacji na niepotrzebne ryzyko.

Wniosek

Dostęp do pulpitu zdalnego oferuje niezrównaną wygodę i efektywność, umożliwiając użytkownikom pracę bezproblemowo z dowolnej lokalizacji. Jednak zabezpieczenie tych połączeń jest kluczowe.

aby chronić wrażliwe informacje i utrzymać integralność operacyjną

. Wdrażając

RDS Advanced Security

wraz z najlepszymi praktykami opisanymi w tym przewodniku, firmy mogą osiągnąć

solidne zabezpieczenia

w ich konfiguracjach zdalnego dostępu. To proaktywne podejście nie tylko

zabezpieczenia przed potencjalnymi zagrożeniami cybernetycznymi

ale także

wzmacnia zgodność z przepisami o ochronie danych

zapewniając spokój umysłu w kontekście bezwzględnej konkurencji w biznesie.

Gotowy, aby wzmocnić bezpieczeństwo swojego zdalnego pulpitu? Odkryj RDS Advanced Security, aby dowiedzieć się, jak nasze rozwiązania mogą chronić Twoje operacje biznesowe.

Skontaktuj się z naszymi zespołami wsparcia w Indiach lub na całym świecie

na spersonalizowaną konsultację lub

pobierz wersję próbną dzisiaj

aby zobaczyć różnicę na własne oczy.

Zachowaj bezpieczeństwo i pozostań w kontakcie z RDS Tools.

)

)

)

)

)