Identificazione delle anomalie con l'analisi del comportamento degli utenti (UBA)

Rilevamento avanzato delle minacce alla sicurezza tramite UBA:

L'analisi del comportamento degli utenti (UBA) funge da strumento sofisticato all'interno dei servizi di desktop remoto (RDS) per migliorare la sicurezza monitorando e analizzando le attività degli utenti. Stabilendo una linea di base del comportamento normale degli utenti, i sistemi UBA possono individuare efficacemente le deviazioni che potrebbero segnalare potenziali violazioni della sicurezza. Questo processo coinvolge diverse capacità di rilevamento chiave:

1.

Modelli di accesso ai file insoliti:

I sistemi UBA tracciano e analizzano i modelli di accesso ai file attraverso la rete. Qualsiasi accesso che si discosti significativamente dai modelli stabiliti—come l'accesso a volumi di dati insolitamente grandi o il tentativo di raggiungere aree riservate—può attivare avvisi. Questo è particolarmente utile per identificare potenziali tentativi di esfiltrazione dei dati o accessi non autorizzati alle informazioni.

2.

Tentativi di accesso da posizioni inaspettate:

Il tracciamento della geolocalizzazione consente a UBA di identificare i tentativi di accesso da posizioni che non sono coerenti con i normali schemi dell'utente. Ad esempio, un tentativo di accesso da un paese straniero poco dopo un accesso domestico potrebbe indicare un account compromesso.

3.

Orari di accesso irregolari:

Monitorare i tempi in cui gli utenti accedono al sistema può anche rivelare anomalie. I tentativi di accesso in orari insoliti, come tardi la notte o durante i periodi in cui si sa che l'utente è assente, possono essere segnalati per ulteriori indagini.

Uno strumento essenziale per proteggere il desktop remoto dagli attacchi informatici

Queste capacità rendono UBA un componente essenziale nel toolkit di cybersecurity per gli amministratori RDS, fornendo uno strato avanzato di sicurezza che aiuta a prevenire accessi non autorizzati. Concentrandosi sui modelli comportamentali, UBA non solo rileva potenziali minacce ma aiuta anche a mitigarle rapidamente prima che possano causare danni significativi.

Come proteggere il Desktop Remoto dagli attacchi informatici con Advanced Security e UBA

RDS Advanced Security è un

cassetta degli attrezzi completa per la cybersicurezza

progettato per proteggere i server aziendali e l'infrastruttura di lavoro remoto. Include funzionalità come la protezione da ransomware, la difesa contro attacchi brute-force, restrizioni di giorno e ora, permessi per utenti e gruppi, disconnessione automatica e notifiche. Tuttavia, non è presente una funzionalità specifica di User Behavior Analytics (UBA) integrata in RDS-Tools Advanced Security.

UBA coinvolge tipicamente il monitoraggio e l'analisi dei modelli di comportamento degli utenti per rilevare anomalie o potenziali minacce alla sicurezza. Sebbene TSplus Advanced Security includa l'analisi comportamentale come parte della sua protezione contro il ransomware, questo è specifico per il rilevamento delle attività di ransomware piuttosto che per un sistema UBA più ampio.

In termini di confronto o sovrapposizione:

-

RDS Advanced Security si concentra sulla fornitura di un'ampia gamma di funzionalità di sicurezza per proteggere i server e gli ambienti di accesso remoto.

-

UBA, d'altra parte, è uno strumento specializzato per analizzare il comportamento degli utenti al fine di identificare potenziali minacce o attività insolite.

Se stai cercando funzionalità simili a UBA all'interno di TSplus Advanced Security, l'analisi comportamentale per la rilevazione del ransomware potrebbe essere la caratteristica più vicina. Tuttavia, per un sistema UBA completo, è più probabile che tu preferisca integrare una soluzione separata e dedicata.

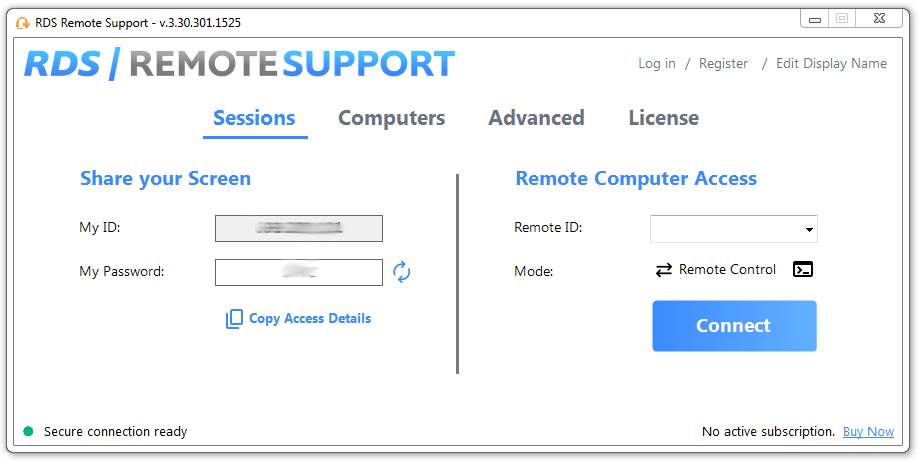

Combinati, RDS-Tools e UBA offrono una potente protezione poiché RDS Remote Support consente inoltre un versatile controllo remoto multipiattaforma sulla tua infrastruttura.

Integrazione fluida dell'analisi del comportamento degli utenti con gli strumenti RDS

Ottimizzare la sicurezza RDS attraverso l'implementazione strategica di UBA per proteggere il Desktop Remoto dagli attacchi informatici:

Integrare l'analisi del comportamento degli utenti (UBA) negli ambienti esistenti dei servizi desktop remoti (RDS) è una mossa strategica per migliorare il monitoraggio della sicurezza e la rilevazione delle minacce. Questo processo prevede diversi passaggi cruciali, progettati per garantire che gli strumenti UBA siano perfettamente integrati nel tuo framework RDS proprio come gli RDS-Tools.

Questo articolo precedente

può fornirti un'ottimizzazione più precisa relativa a RDS.

Ecco alcuni indicatori per ottimizzare sia la raccolta dei dati che l'analisi con una protezione combinata di RDS-Tools e UBA:

-

Valutazione del sistema e controllo della compatibilità UBA:

Inizia valutando l'attuale configurazione RDS per determinare la compatibilità dei tuoi strumenti UBA con la tua infrastruttura esistente e con TSplus Advanced Security. Ciò comporta la revisione delle specifiche del server, delle configurazioni di rete e dei protocolli di sicurezza esistenti per garantire che il software UBA scelto possa essere integrato senza interrompere le operazioni in corso.

-

Installazione e configurazione del software UBA:

Installa il software UBA seguendo le linee guida del produttore per garantire che sia configurato correttamente. La configurazione include l'impostazione dei parametri per la raccolta dei dati in linea con le tue specifiche esigenze di sicurezza. Questi potrebbero includere livelli di sensibilità per il rilevamento delle anomalie e attività specifiche degli utenti da monitorare.

-

Ottimizzazione della raccolta dati:

Affina il processo di raccolta dei dati per concentrarti sui punti di dati di sicurezza rilevanti. Questo include i dettagli di accesso degli utenti, i registri di accesso ai file e i modelli di utilizzo delle applicazioni. Garantire la raccolta di dati pertinenti è fondamentale per l'analisi efficace del comportamento degli utenti che UBA fornisce.

-

Monitoraggio e ottimizzazione continua del sistema:

Una volta integrato UBA, il monitoraggio continuo aiuta a perfezionare il sistema. Questo comporta l'aggiustamento degli algoritmi di rilevamento e delle strategie di risposta basate sulle analisi ricevute dal sistema UBA, migliorando l'efficacia complessiva del tuo framework di sicurezza RDS. Il monitoraggio del server RDS può aggiungersi a questo pannello di sorveglianza e completare la tua consapevolezza sia della tua infrastruttura RDS che della tua rete.

Seguendo questi passaggi, gli amministratori RDS possono garantire che non solo gli strumenti UBA di TSplus Advanced Security siano efficacemente integrati nel loro arsenale di sicurezza, fornendo un meccanismo di difesa ancora più robusto contro potenziali minacce informatiche. Questa integrazione strategica non solo rafforza la sicurezza, ma sfrutta anche le analisi avanzate di UBA e Advanced Security per mantenere un ambiente RDS sicuro ed efficiente.

RDS Supporto Remoto Prova Gratuita

Assistenza remota assistita e non assistita conveniente da/a macOS e PC Windows.

Implementazione di Successo: L'Impatto di UBA nella Cybersecurity

L'analisi del comportamento degli utenti (UBA) si è dimostrata uno strumento efficace per migliorare la sicurezza in vari settori identificando anomalie che possono indicare minacce informatiche. Qui, approfondiamo diverse applicazioni tangibili in cui l'UBA ha mitigato con successo potenziali violazioni della sicurezza.

Aziende come Adobe, aziende di servizi finanziari e altri settori hanno utilizzato UBA per rafforzare le loro misure di cybersecurity. Qui protegge contro le minacce interne e le attività utente insolite sulle sue piattaforme digitali, previene attività fraudolente esaminando i modelli di transazione e i comportamenti degli utenti o partecipa ad altri compiti di identificazione e mitigazione. In ogni caso, UBA si sta dimostrando un supporto centrale per la cybersecurity e i contesti di lavoro remoto migliorando la risposta agli incidenti.

Con l'evoluzione delle minacce informatiche, una necessità chiara è che una comprensione più profonda del comportamento degli utenti è fondamentale per la gestione della sicurezza continua e la valutazione del rischio e quindi per la resilienza contro le minacce informatiche.

Best Practices for UBA Deployment: Enhancing Cybersecurity Effectiveness

Ottimizzazione del deployment UBA:

L'analisi del comportamento degli utenti (UBA) è uno strumento potente nell'arsenale contro le minacce informatiche, ma la sua efficacia dipende da un'adeguata implementazione e gestione. In questa sezione, discuteremo le migliori pratiche fondamentali per sfruttare appieno il potenziale dell'UBA nella sicurezza dei servizi di desktop remoto (RDS).

Monitoraggio Continuo e Analisi in Tempo Reale:

Uno dei pilastri di un'efficace implementazione dell'UBA è l'implementazione di sistemi di monitoraggio continuo. Questa pratica garantisce che tutte le attività degli utenti siano continuamente osservate, con i dati analizzati in tempo reale. Il monitoraggio continuo aiuta a individuare rapidamente qualsiasi deviazione dal comportamento normale, il che è essenziale per la rilevazione precoce di potenziali incidenti di sicurezza.

Aggiornamenti regolari agli algoritmi comportamentali:

Le minacce informatiche sono in continua evoluzione, rendendo necessaria l'aggiornamento regolare degli algoritmi UBA. Raffinando regolarmente questi algoritmi, le organizzazioni possono mantenere un alto tasso di accuratezza nella rilevazione. L'aggiornamento di questi sistemi comporta l'integrazione delle ultime informazioni sulle minacce e l'adattamento a nuovi modelli comportamentali che potrebbero indicare rischi per la sicurezza.

Formazione per i team di sicurezza:

Assicurarsi che i team di sicurezza siano ben addestrati nell'interpretare i dati UBA è fondamentale. Una formazione completa dovrebbe includere la comprensione delle sfumature dei modelli comportamentali e l'importanza dei diversi tipi di anomalie. Questa conoscenza è cruciale per valutare efficacemente le minacce e determinare le risposte appropriate senza reagire eccessivamente ai falsi positivi.

Sviluppare un robusto framework UBA:

Per massimizzare i benefici di UBA, le organizzazioni dovrebbero sviluppare un framework robusto che integri gli strumenti UBA con i sistemi di sicurezza esistenti. Questa integrazione consente di avere una postura di sicurezza unificata che sfrutta sia le misure di sicurezza tradizionali che le analisi avanzate offerte da UBA.

Seguendo queste migliori pratiche, le organizzazioni possono migliorare le loro misure di sicurezza con UBA, rendendolo uno strumento formidabile contro le minacce informatiche. Un'adeguata implementazione e una gestione continua degli strumenti UBA sono fondamentali per mantenere una difesa efficace contro potenziali violazioni della sicurezza, garantendo che gli ambienti desktop remoti siano ben protetti.

Conclusione: Rafforzare la tua sicurezza RDS contro l'hacking

Come abbiamo esplorato in tutto questo guida, l'analisi del comportamento degli utenti offre un approccio dinamico a

sicurezza di RDS e delle sessioni utente

dall'hacking fornendo approfondimenti dettagliati sulle attività e i comportamenti degli utenti. L'implementazione di UBA non solo migliora il rilevamento delle anomalie e delle potenziali minacce, ma supporta anche una postura di sicurezza proattiva.

Adottando le migliori pratiche per il deployment di UBA—come il monitoraggio continuo, aggiornamenti regolari degli algoritmi e una formazione completa per i team di sicurezza—le organizzazioni possono rafforzare significativamente le loro difese contro minacce informatiche sofisticate. L'integrazione di UBA negli strumenti RDS rappresenta una strategia lungimirante che non solo mitiga i rischi, ma migliora anche l'infrastruttura di sicurezza complessiva, garantendo che gli ambienti desktop remoti rimangano

sicuro e resiliente

contro le minacce informatiche. Attraverso il miglioramento continuo e l'integrazione strategica, UBA può trasformare il panorama della cybersecurity in RDS, rendendolo una parte indispensabile di qualsiasi sistema di sicurezza robusto.

)

)

)

)

)