Identificando Anomalias com Análise de Comportamento do Usuário (UBA)

Detecção Aprimorada de Ameaças de Segurança através de UBA:

A Análise de Comportamento do Usuário (UBA) serve como uma ferramenta sofisticada dentro dos Serviços de Área de Trabalho Remota (RDS) para aumentar a segurança ao monitorar e analisar as atividades dos usuários. Ao estabelecer uma linha de base do comportamento normal do usuário, os sistemas UBA podem identificar efetivamente desvios que podem significar possíveis violações de segurança. Este processo envolve várias capacidades de detecção chave:

1.

Padrões de Acesso a Arquivos Incomuns:

Os sistemas UBA rastreiam e analisam padrões de acesso a arquivos na rede. Qualquer acesso que se desvie significativamente dos padrões estabelecidos—como acessar volumes de dados incomumente grandes ou tentar alcançar áreas restritas—pode acionar alertas. Isso é particularmente útil para identificar possíveis tentativas de exfiltração de dados ou acesso não autorizado a informações.

2.

Tentativas de Login de Locais Inesperados:

O rastreamento de geolocalização permite que o UBA identifique tentativas de login de locais que são inconsistentes com os padrões normais do usuário. Por exemplo, uma tentativa de login de um país estrangeiro logo após um login doméstico pode indicar uma conta comprometida.

3.

Horários de Acesso Irregulares:

Monitorar os horários em que os usuários acessam o sistema também pode revelar anomalias. Tentativas de acesso em horários incomuns, como tarde da noite ou durante períodos em que se sabe que o usuário está ausente, podem ser sinalizadas para investigação adicional.

Uma Ferramenta Essencial para Proteger o Desktop Remoto contra Hacking

Essas capacidades fazem do UBA um componente essencial no conjunto de ferramentas de cibersegurança para administradores de RDS, fornecendo uma camada avançada de segurança que ajuda a prevenir o acesso não autorizado. Ao focar em padrões comportamentais, o UBA não apenas detecta ameaças potenciais, mas também ajuda a mitigá-las rapidamente antes que possam causar danos significativos.

Como Proteger o Desktop Remoto de Hacking com Segurança Avançada e UBA

RDS Advanced Security é um

ferramenta abrangente de cibersegurança

destinado a proteger servidores corporativos e a infraestrutura de trabalho remoto. Inclui recursos como proteção contra ransomware, defesa contra ataques de força bruta, restrições de dia e hora, permissões de usuário e grupo, desconexão automatizada e notificações. No entanto, não há um recurso específico de Análise de Comportamento do Usuário (UBA) integrado ao RDS-Tools Advanced Security.

UBA geralmente envolve monitorar e analisar padrões de comportamento do usuário para detectar anomalias ou potenciais ameaças à segurança. Embora o RDS Advanced Security inclua análise comportamental como parte de sua proteção contra ransomware, isso é específico para detectar atividades de ransomware, em vez de um sistema UBA mais amplo.

Em termos de comparação ou sobreposição:

-

RDS Advanced Security se concentra em fornecer uma ampla gama de recursos de segurança para proteger servidores e ambientes de acesso remoto.

-

UBA, por outro lado, é uma ferramenta especializada para analisar o comportamento do usuário a fim de identificar ameaças potenciais ou atividades incomuns.

Se você está procurando por funcionalidades semelhantes ao UBA dentro do RDS-Tools Advanced Security, a análise comportamental para detecção de ransomware pode ser o recurso mais próximo. No entanto, para um sistema UBA completo, é mais provável que você prefira integrar uma solução separada e dedicada.

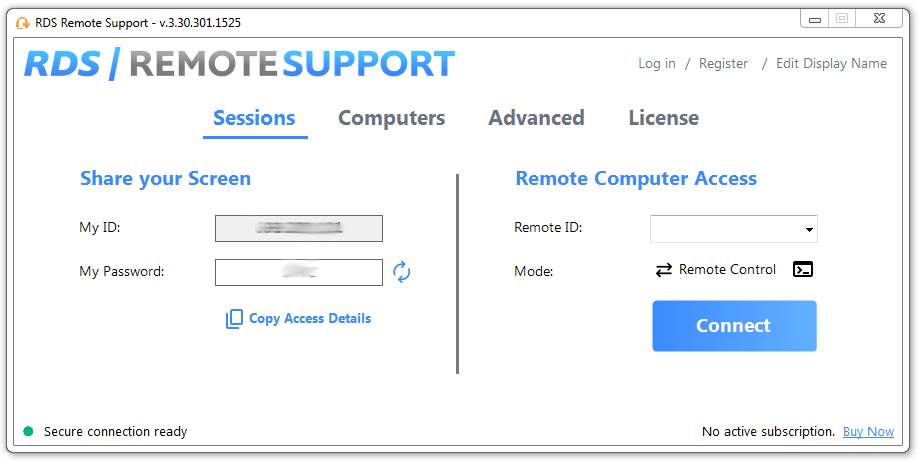

Combinados, RDS-Tools e UBA fornecem uma poderosa proteção, pois o RDS Remote Support também permite um controle remoto versátil entre plataformas sobre sua infraestrutura.

Integração perfeita de análises de comportamento do usuário com RDS Tools

Otimizando a Segurança do RDS por meio da Implementação Estratégica de UBA para Proteger o Desktop Remoto contra Hacking:

Integrar a Análise de Comportamento do Usuário (UBA) em ambientes existentes de Serviços de Área de Trabalho Remota (RDS) é uma medida estratégica para aprimorar a monitorização de segurança e a detecção de ameaças. Este processo envolve várias etapas cruciais, adaptadas para garantir que as ferramentas UBA sejam integradas de forma harmoniosa em sua estrutura RDS, assim como os RDS Tools.

Este artigo anterior

pode fornecer a você uma otimização mais precisa relacionada ao RDS.

Aqui estão alguns marcadores para otimizar tanto a coleta de dados quanto a análise com uma proteção combinada pela RDS-Tools e UBA:

-

Avaliação do Sistema e Verificação de Compatibilidade do UBA:

Comece avaliando a configuração atual do RDS para determinar a compatibilidade de suas ferramentas UBA com sua infraestrutura existente e com o RDS Advanced Security. Isso envolve revisar as especificações do servidor, as configurações de rede e os protocolos de segurança existentes para garantir que o software UBA escolhido possa ser integrado sem interromper as operações em andamento.

-

Instalação e Configuração do Software UBA:

Instale o software UBA seguindo as diretrizes do fabricante para garantir que ele esteja configurado corretamente. A configuração inclui definir parâmetros para a coleta de dados em alinhamento com suas necessidades específicas de segurança. Isso pode incluir níveis de sensibilidade para detecção de anomalias e atividades específicas de usuários a serem monitoradas.

-

Otimização da Coleta de Dados:

Ajuste o processo de coleta de dados para se concentrar em pontos de dados de segurança relevantes. Isso inclui detalhes de login do usuário, registros de acesso a arquivos e padrões de uso de aplicativos. Garantir a coleta de dados pertinentes é crucial para a análise eficaz do comportamento do usuário que a UBA fornece.

-

Monitoramento e Ajuste Contínuos do Sistema:

Uma vez que o UBA está integrado, o monitoramento contínuo ajuda a ajustar o sistema. Isso envolve ajustar algoritmos de detecção e estratégias de resposta com base nas análises recebidas do sistema UBA, melhorando a eficácia geral da sua estrutura de segurança RDS. O RDS Server Monitoring pode adicionar a este painel de vigilância e completar sua conscientização tanto sobre sua infraestrutura RDS quanto sobre sua rede.

Ao seguir estas etapas, os administradores do RDS podem garantir que não apenas as ferramentas UBA do RDS-Tools Advanced Security sejam efetivamente integradas ao seu arsenal de segurança, proporcionando um mecanismo de defesa ainda mais robusto contra potenciais ameaças cibernéticas. Esta integração estratégica não apenas fortalece a segurança, mas também aproveita as análises avançadas do UBA e do Advanced Security para manter um ambiente RDS seguro e eficiente.

RDS Remote Support Teste Gratuito

Assistência Remota Assistida e Não Assistida, econômica, de/para PCs macOS e Windows.

Implementação Bem-Sucedida: O Impacto do UBA na Cibersegurança

A Análise de Comportamento do Usuário (UBA) provou ser uma ferramenta eficaz na melhoria da segurança em várias indústrias, identificando anomalias que podem indicar ameaças cibernéticas. Aqui, vamos explorar várias aplicações tangíveis onde a UBA mitigou com sucesso potenciais violações de segurança.

Empresas como Adobe, empresas de serviços financeiros e outros setores têm utilizado UBA para fortalecer suas medidas de cibersegurança. Aqui, ele protege contra ameaças internas e atividades incomuns de usuários em suas plataformas digitais, prevenindo atividades fraudulentas ao examinar padrões de transação e comportamentos de usuários ou participando de outras tarefas de identificação e mitigação. Em qualquer caso, UBA está se mostrando um suporte central para cibersegurança e contextos de trabalho remoto, melhorando a resposta a incidentes.

À medida que as ciberameaças continuam a evoluir, uma necessidade clara é que uma compreensão mais profunda do comportamento do usuário é crucial para a gestão contínua de segurança e avaliação de riscos e, portanto, para a resiliência contra ciberameaças.

Melhores Práticas para Implantação de UBA: Aumentando a Eficácia da Cibersegurança

Otimização da Implantação do UBA:

A Análise de Comportamento do Usuário (UBA) é uma ferramenta poderosa no arsenal contra ameaças cibernéticas, mas sua eficácia depende de uma implementação e gerenciamento adequados. Nesta seção, discutiremos as melhores práticas cruciais para aproveitar todo o potencial da UBA na segurança dos Serviços de Área de Trabalho Remota (RDS).

Monitoramento Contínuo e Análise em Tempo Real:

Uma das pedras angulares da implementação eficaz do UBA é a implementação de sistemas de monitoramento contínuo. Essa prática garante que todas as atividades dos usuários sejam continuamente observadas, com os dados sendo analisados em tempo real. O monitoramento contínuo ajuda a identificar rapidamente qualquer desvio do comportamento normal, o que é essencial para a detecção precoce de potenciais incidentes de segurança.

Atualizações regulares para algoritmos comportamentais:

As ameaças cibernéticas estão em constante evolução, necessitando da atualização regular dos algoritmos de UBA. Ao aprimorar rotineiramente esses algoritmos, as organizações podem manter uma alta taxa de precisão na detecção. Atualizar esses sistemas envolve integrar as mais recentes informações sobre ameaças e se adaptar a novos padrões comportamentais que podem indicar riscos de segurança.

Treinamento para Equipes de Segurança:

Garantir que as equipes de segurança estejam bem treinadas na interpretação de dados de UBA é vital. O treinamento abrangente deve incluir a compreensão das nuances dos padrões de comportamento e a importância dos diferentes tipos de anomalias. Esse conhecimento é crucial para avaliar efetivamente as ameaças e determinar as respostas apropriadas sem reagir exageradamente a falsos positivos.

Desenvolvendo uma Estrutura UBA Robusta:

Para maximizar os benefícios do UBA, as organizações devem desenvolver uma estrutura robusta que integre as ferramentas de UBA com os sistemas de segurança existentes. Essa integração permite uma postura de segurança unificada que aproveita tanto as medidas de segurança tradicionais quanto as análises avançadas oferecidas pelo UBA.

Ao seguir essas melhores práticas, as organizações podem aprimorar suas medidas de segurança com UBA, tornando-o uma ferramenta formidável contra ameaças cibernéticas. A implementação adequada e a gestão contínua das ferramentas UBA são críticas para manter uma defesa eficaz contra possíveis violações de segurança, garantindo que os ambientes de desktop remoto estejam bem protegidos.

Conclusão: Reforçando a Sua Segurança RDS Contra Hackeamento

À medida que exploramos ao longo deste guia, a Análise de Comportamento do Usuário oferece uma abordagem dinâmica para

garantindo RDS e sessões de usuário

da invasão, fornecendo informações detalhadas sobre as atividades e comportamentos dos usuários. A implementação do UBA não apenas melhora a detecção de anomalias e ameaças potenciais, mas também apoia uma postura de segurança proativa.

Ao aderir às melhores práticas de implantação de UBA—como monitoramento contínuo, atualizações regulares de algoritmos e treinamento abrangente para equipes de segurança—as organizações podem fortalecer significativamente suas defesas contra ameaças cibernéticas sofisticadas. A integração de UBA nas RDS tools representa uma estratégia visionária que não apenas mitiga riscos, mas também aprimora a infraestrutura de segurança geral, garantindo que os ambientes de desktop remoto permaneçam

seguro e resiliente

contra ameaças cibernéticas. Através de melhorias contínuas e integração estratégica, a UBA pode transformar o cenário da cibersegurança na RDS, tornando-se uma parte indispensável de qualquer sistema de segurança robusto.

)

)

)

)

)